reklama

Po několika upoutávkách od WikiLeaks 7. března 2017 vydala webová stránka oznamování soubor dokumentů s názvem Vault 7. Údajně unikly zevnitř Centra pro zpravodajskou jednotku CIA CIA. Jako doplněk k dokumentům Vault 7 připravil WikiLeaks tiskovou zprávu s podrobným popisem pozadí a hlavních objevů úniku.

V hodinách následujících po jeho vydání však došlo k řadě senzačních titulků, které požadovaly šifrování v aplikacích jako WhatsApp a Signal. To není pravda, navzdory rozsáhlému vykazování. Co přesně nám úniky Vault 7 řekly a měli bychom se bát?

Co jsou úniky úložiště 7?

Dokumenty Vault 7 jsou první v řadě vydání od WikiLeaks, nazvaného Year Zero, od Centra pro cyber inteligenci CIA. Celkem existuje 7 818 webových stránek s 943 přílohami, které obsahují dokumenty, obrázky a další soubory z let 2013 až 2016.

Ačkoli WikiLeaks nenavštívil zdroj úniku, ve své tiskové zprávě uvedl, že jejich zdroj „Si přeje zahájit veřejnou debatu o bezpečnosti, tvorbě, využívání, proliferaci a demokratické kontrole kybernetické zbraně “.

Na rozdíl od předchozích verzí, WikiLeaks před zveřejněním redigoval jména a další osobní údaje. Ve svém prohlášení také uvedli, že úmyslně stáhli určité informace, aby zabránili „distribuci„ ozbrojených “kybernetických zbraní“.

Co je v trezoru 7?

Zdá se, že dokumenty ve Vault 7 pocházejí z kusu softwaru zvaného Confluence. Confluence je interní wiki pro firemní nastavení, která obvykle běží na atlassiánském serveru.

Zabezpečení atlassiánských serverů je notoricky obtížné, což by mohlo naznačovat, jak k tomuto úniku mohlo dojít.

Jako nástroj interní spolupráce obsahuje toto vydání nedokončené projekty, prezentace a technickou dokumentaci spolu s kódem použitým k provádění mnoha exploitů. Ačkoli je tu významná část, kterou WikiLeaks zadržel.

Chytré telefony s nulovým využitím

Zranitelnost softwaru je nevyhnutelná. Často je objevují vědci, kteří je hlásí vývojáři. Vývojář napíše a nasadí opravu a zranitelnost je uzavřena. Pokud však útočník zjistí tuto chybu zabezpečení před vývojářem, může vytvořit exploit, známý jako nultý den útok.

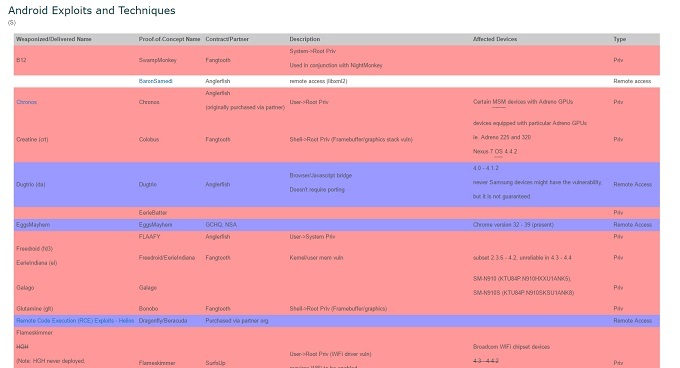

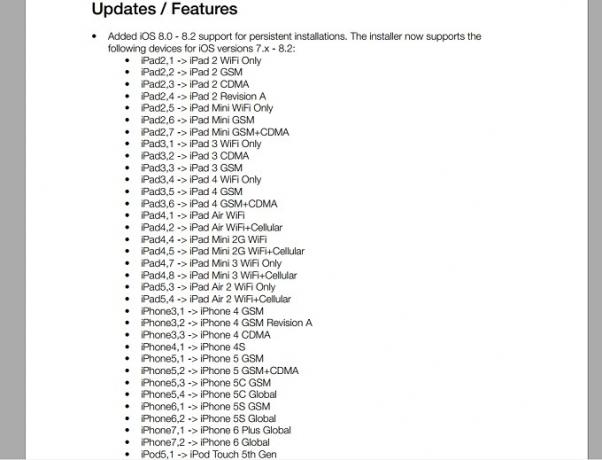

Sejf 7 ukazuje, že CIA měla přístup k řadě nulových vykořisťování, které používali, aby ohrozila zařízení Android i iOS. Je zajímavé, že se zdá, že bylo vynaloženo velké úsilí na to, aby exploitace fungovaly konkrétně na zařízeních Samsung. I když mnoho využití systému Android je starších než využití systému iOS, není jasné, zda je to proto, že tyto exploitace byly stále funkční nebo se zaměřily na systém iOS. Je zřejmé, že na zařízení iOS bylo vynaloženo značné úsilí, protože Uživatelská příručka pro využití DBROOM ukazuje, že je podporován téměř každý model iPad, iPod a iPhone.

Dokumenty ukazují, že CIA kupovala mnoho výhod od jiných organizací. Tak jako Edward Snowden poukázal na Twitteru, to je důkaz toho, že vláda USA platí za to, aby software zůstal nebezpečný. To samozřejmě není neobvyklé pro zpravodajské organizace nebo kybernetické zločince, kteří často využívají těchto vykořisťování. Co je neobvyklé, je to, že v tomto případě vláda platí, aby své občany udržovala méně bezpečnou tím, že nezveřejní vykořisťování, aby mohli být opraveni.

Weeping Angel & Samsung Smart TVs

Možná si vzpomenete, že v roce 2015 to bylo ohlášeno Televizory Samsung na vás mohou špehovat. V té době to společnost Samsung jednoznačně odmítla a uvedli, že zvuk byl shromažďován pouze proto, aby mohl zpracovat vaše hlasové požadavky. Ukázalo se, že skutečně chytré televizory Samsung umět špehovat na vás, díky CIA.

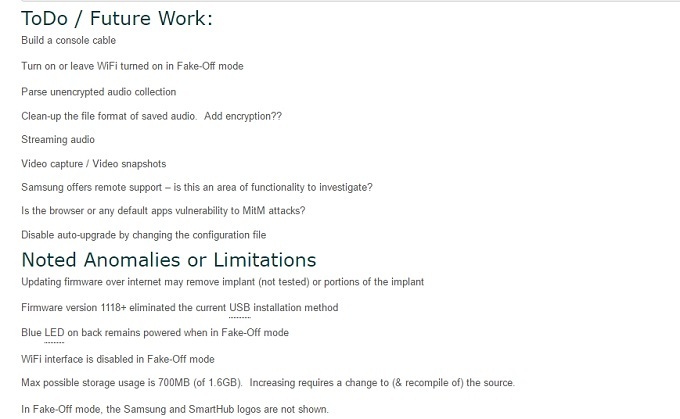

Projekt Weeping Angel, který provozuje Embedded Development Branch (EDB), vytvořil exploit, díky kterému by se vaše inteligentní televize mohla stát mikrofonem a mohla by podat zprávu o veškerém zvuku CIA. Podle jednoho dokumentu z června 2014 měli dokonce v plánu přidat nahrávání videa, zvuk živého vysílání a zakázat automatické upgrady.

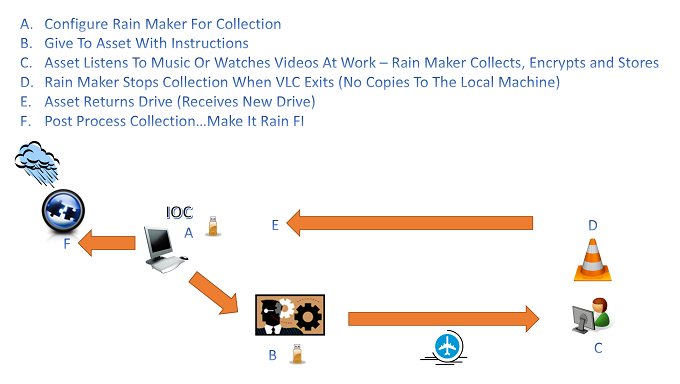

Rain Maker

Nástroj Rain Maker umožnil CIA shromažďovat systémová data a konkrétní soubory z počítače. Tento nástroj by mohl být vložen na jednotku USB (nebo jiná vyměnitelná média) a spuštěn, jakmile uživatel otevře přenosnou verzi přehrávače VLC Media Player na jednotce.

Zachycená data budou šifrována na vyměnitelném médiu a připravena k dešifrování později. To znamená, že aby toto zneužití fungovalo, musí být agent CIA schopen získat fyzický přístup k mediální jednotce. Uživatelská příručka Rain Maker říká, že by fungovala pouze ve Windows XP, Vista, 7, 8 nebo 8.1. I když, jak Průvodce pochází z března 2015, existuje možnost, že program Rain Maker byl rozšířen o podporu Windows 10.

Řídicí systémy vozidel

Hnutí internetu věcí má přesvědčil mnoho výrobců, že přidali připojení k internetu Internet věcí: 10 užitečných produktů, které musíte vyzkoušet v roce 2016Internet věcí roste v roce 2016, ale co to přesně znamená? Jak vy osobně těžíte z internetu věcí? Zde je několik užitečných produktů pro ilustraci. Přečtěte si více Díky jejich produktům je nekonečně lepší. Existují však i ty by se opravdu nechtěl připojit 5 zařízení, která nechcete připojit k internetu věcíInternet věcí (IoT) nemusí být všechno, na co je prasklý. Ve skutečnosti existují některá inteligentní zařízení, která se možná nebudete chtít připojit k webu vůbec. Přečtěte si více - jako vaše auto.

Přestože jsme v Black Hat USA viděli, že osobní vozidla byla předtím hackována, bylo to provedeno jako etický důkaz konceptu. Zdá se, že EDB znepokojivě zkoumá, jak kompromitovat připojená vozidla. Přestože nám v tomto případě Vault 7 poskytuje pouze informace z tohoto setkání, které se konalo v říjnu 2014, je důvodem k obavám, že v našich autech potenciálně využívali nultý den.

Otisky prstů a rámování ostatních vlád

Zpět v roce 2010, zprávy zlomil a počítačový červ zvaný Stuxnet který infikoval a způsobil škodu íránskému jadernému programu. Mnoho vědců v oblasti bezpečnosti věří, že červ byl postaven americkou a izraelskou vládou. Důvodem je, že každý útok bude obsahovat „otisk prstu“, který může identifikovat konkrétní stav nebo hackerskou skupinu.

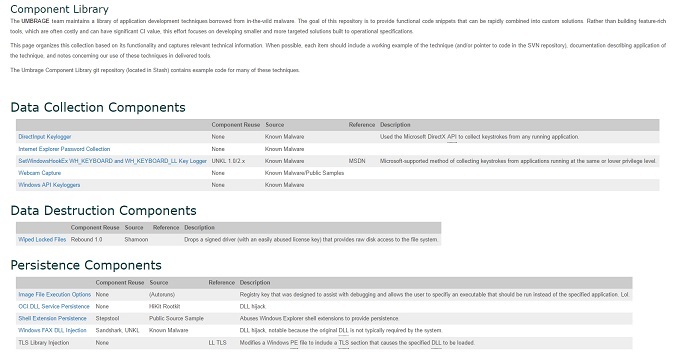

Sejf 7 obsahoval dokumenty, které ukazují, že CIA udržovala databázi známého malwaru, keyloggerů a dalšího spywaru a zneužití. To bylo použito k vytvoření sbírky otisků prstů z různých států po celém světě v rámci projektu UMBRAGE. Poté by mohli tyto otisky prstů použít k nesprávnému nasměrování útoku, pokud by byl objeven.

Toto je jen zlomek útoků, které jsou zahrnuty v Sejfu 7. Existuje mnoho dalších souvisejících s Windows, Linux a Mac OS. Únik také ukazuje, že vyvíjeli vykořisťování směrovačů a hledali kompromisní antivirový software.

Zatímco technické informace poskytují fascinující a někdy znepokojující pohled na to, jak CIA Při pokusech o proniknutí do jiných organizací a jednotlivců je na tom také lidská stránka Zobrazit. Mnoho vykořisťování je pojmenováno podle postav v blbčí kultuře - jako je Weeping Angels, pravděpodobně inspirovaná stvořeními Doktor kdo vesmír.

Páčilo se CIA Hack WhatsApp?

V tiskové zprávě Vault 7 uvedla WikiLeaks:

Tyto techniky umožňují CIA obejít šifrování WhatsApp, Signal, Telegram, Wiebo, Confide a Cloackman hackováním „chytrých“ telefonů, na kterých běží, a shromažďováním přenosu zvuku a zpráv před použitím šifrování.

Poté široce sdíleli tweet, který zdůraznil, že „CIA je schopna obejít šifrování“. To vedlo k tomu, že většina mediálních organizací běžela s titulkem, že šifrování WhatsApp, Telegram a Signal bylo ohroženo.

WikiLeaks # Vault7 potvrzuje, že CIA může účinně obejít šifrování Signal + Telegram + WhatsApp + Confidehttps://t.co/h5wzfrReyy

- WikiLeaks (@wikileaks) 7. března 2017

Bohužel tyto vývody nezabíraly čas hlouběji kopat, nebo považovaly původní prohlášení WikiLeaks. Při pohledu na detail bylo jasné, že šifrování v žádné z těchto aplikací nebylo ohroženo. Místo toho se WikiLeaks rozhodl redigovat. CIA využila nulové exploity, aby ohrozila smartphony se systémem iOS i Android.

Jo! @krát se aktualizuje, opravuje. Další prodejny, postupujte podle příkladu a podívejte se na vlákno pro seznam odborníků. https://t.co/GK26HhSdEP

- zeynep tufekci (@zeynep) 7. března 2017

Tím, že kompromitují zařízení, oni by měli přístup k datům to nebyl šifrován. Tento přístup není stejný jako schopnost ohrozit šifrovací mechanismy.

Můžete věřit WikiLeaks?

Podle jejich webových stránek „WikiLeaks je mnohonárodnostní média… [která] se specializuje na analýzu a zveřejňování rozsáhlých datových souborů cenzurovaných nebo jinak omezené materiály. “ Poté, co byl ustanoven nyní neslavným Julianem Assangeem, vydali své první vydání v prosinci 2006.

Po zveřejnění diplomatických kabelů od vlády Spojených států v roce 2010 získala pověst a celosvětovou slávu. Po uvolnění kabelů zahájilo USA trestní vyšetřování WikiLeaks. Zhruba ve stejnou dobu byl Assange ve Švédsku obviněn ze sexuálního napadení a znásilnění a byl požádán o jeho vydání. Aby zabránil jeho vydání do Švédska nebo USA, Assange požádal o azyl na ekvádorské velvyslanectví v Londýně, kde zůstává od roku 2012. WikiLeaks mezitím zveřejňoval netěsnosti, včetně DNC hacks a Podesta emaily WikiLeaks, DNC a John Podesta: Co potřebujete vědětCo se děje s Wikileaks a prezidentskými volbami v roce 2016? Zaseklo Rusko DNC? Je Hillary Clintonová poškozená? A je nezákonné číst uniklé e-maily od průměrného Joea? Pojďme to zjistit. Přečtěte si více v době před americkými prezidentskými volbami v roce 2016.

Únik e-mailů DNC a Podesta byl široce uváděn jako práce ruských zpravodajských agentů a vyzvědačů. Ačkoli toto tvrzení Rusko a Trumpova administrativa zpochybnily, obvinění zůstalo. Napjatá historie Juliana Assangeho s USA vedla mnoho lidí k přesvědčení, že jednal po boku Rusa vláda, která podkopává důvěru v americký volební systém, a pomůže Donaldovi Trumpovi vyhrát Předsednictví. Někteří věří, že to byl akt pomsty po bývalé ministryni zahraničí Hillary Clintonové údajně navrhl podrobit Assange drone strike po předchozím vydání WikiLeaks.

Nakonec to vedlo ke skepticismu nejnovějších publikací WikiLeaks, protože mají pocit, že Organizaci nelze věřit, že je nestranná, zejména ve vztahu k záležitostem USA vláda.

Skutečnost, že "# Vault7"byl propuštěn, což je důkaz, že má cenu mnohem víc jako politický mluvčí než jakýkoli druh technické zbraně."

- SwiftOnSecurity (@SwiftOnSecurity) 7. března 2017

Redakční chybné hlášení

Vydání Vault 7 se také lišilo od předchozích publikací WikiLeaks. Přestože WikiLeaks má sklon nabízet kontextové pozadí a shrnutí jejich vydání, zdá se, že tisková zpráva pro Vault 7 byla redigována, aby zdůraznila konkrétní aspekty. Jak jsme již viděli, byli nápomocni k chybnému hlášení ohledně šifrování, a to jak ve své tiskové zprávě, tak znovu na Twitteru.

Záleží na tom, co je pravda, když WikiLeaks mohou psát titulky a o několik dní později nikdo nemůže najít to, o čem mluvili?

- SwiftOnSecurity (@SwiftOnSecurity) 7. března 2017

Vypadá to, že zaměstnanci WikiLeaks vzali na sebe vkládat oblíbené šifrované aplikace do konverzace, protože počáteční hodnoty aplikace Vault 7 neukazují žádné odkazy na žádnou z aplikací WikiLeaks uvedeny. Ačkoli mnoho prodejen později opravilo své původní nadpisy, aby odrážely, že šifrování nebylo přerušeno, trvalý dojem z těchto prohlášení může podkopat důvěru v šifrování.

Další zvláštností v tomto vydání bylo, že WikiLeaks nezávisle redigoval přes 7 000 informací. Přestože v minulosti čelili těžké kritice za to, že tak neučinili, dokonce i od Edwarda Snowdena, je tato prudká změna překvapivá. To je obzvláště zvláštní, protože WikiLeaks sám řekl, že „každá redakce je propaganda“.

@Yami_no_Yami_YY @ ggreenwald Čtenářům není řečeno. Každá redakce je propaganda za „zabití informací“, což ohrožuje všechny zdroje a nás

- WikiLeaks (@wikileaks) 24. listopadu 2013

Počáteční zprávy naznačují, že dokumenty uvnitř Sejfu 7 jsou pravé, takže základní bod, který CIA využívá k popouštění jednotlivců pomocí vykořisťování, se zdá být pravdivý. Vyprávění kolem vydání však nemusí být tak nestranné, jak byste věřili WikiLeaks.

Měli byste se bát?

Skutečnost, že CIA je schopna ohrozit mnoho zařízení, která denně používáme, včetně našich chytrých telefonů, počítačů, notebooků a inteligentních domácích zařízení, je velmi znepokojivá. Pokud byly informace Vault 7 předávány mezi informátory přibližně rok, jak bylo navrženo, pak existuje dobrá šance, že vykořisťování úniku bude v rukou různých zločinců a dalších vlád v okolí svět.

I když by to mohlo být znepokojivé, existuje určitá naděje. Většina exploitů uvedených v netěsnostech úschovny 7 je nejméně přes rok stará a existuje potenciál, že byly opraveny v následných vydáních. I když tak neučinili, existuje velká šance, že nyní jsou tyto informace veřejné a dotčené společnosti budou okamžitě pracovat na jejich opravě.

OH: „Šifrování tlačilo zpravodajské agentury z nezjistitelného hromadného sledování na vysoce rizikové, nákladné a cílené útoky.“

- zeynep tufekci (@zeynep) 7. března 2017

Dalším důvodem pro pohodlí, navzdory závažnosti úniku, je to, že pro většinu využití, které CIA vymyslela, musela existovat nějaká forma fyzického přístupu k cíli nebo k jejich zařízením. To znamená, že z toho, co jsme dosud viděli, neexistuje možnost hromadného sledování, jako jsme viděli v úniku NSA Edwarda Snowdena. Ve skutečnosti se velké množství vykořisťování spoléhá na to, že agenti jsou schopni účinně provádět sociální inženýrství, aby získali buď přístup, nebo informace.

Nepříjemnou pravdou je, že chceme, aby "naše" zpravodajské agentury měly tyto schopnosti... ale nikdo jiný... https://t.co/5XfbUF0YZP

- Troy Hunt (@troyhunt) 8. března 2017

Skutečnost, že CIA vyvíjí nástroje, které jim umožňují špehovat zahraniční organizace a zájemce, by neměla být tak překvapivá. Celkovým účelem CIA je shromažďovat informace o národní bezpečnosti z celého světa. Přestože se to porušuje časem vyznamenanou tradicí špiona Jamese Bonda, úniky Vault 7 ukazují, jak se zpravodajská komunita posouvá do digitálního věku.

Důvod k obavám?

Zatímco Vault 7 je pouze prvním z řady slibovaných vydání v rámci Year Zero, poskytl nám nahlédnutí do toho, jak CIA funguje nyní, když se shromažďování zpravodajských informací změnilo na digitální. Ačkoli šířka jejich využití byla docela úžasná, zejména počet zařízení pro iOS a Linux, nemusí to být tak šokující, jak naznačují původní tvrzení.

Jak poznamenal tweet od Troy Hunt, všichni očekáváme, že naše vlády udělají maximum, aby nás ochránily a naši bezpečnost před těmi, kteří chtějí ublížit, ale často jsou kritizováni, když je jejich úsilí vystaveno.

I když šance, že vás CIA osloví, jsou relativně malé, nyní jsou tyto vykořisťování veřejné, může být ale moudré dát si bezpečnostní kontrola Chraňte se roční kontrolou zabezpečení a ochrany osobních údajůJsme téměř dva měsíce do nového roku, ale stále je čas na pozitivní rozhodnutí. Zapomeňte na pití méně kofeinu - mluvíme o tom, jak podniknout kroky k zabezpečení online bezpečnosti a soukromí. Přečtěte si více . Ujistěte se, že hesla znovu nepoužíváte, použít správce hesel Jak správci hesel udržují vaše hesla v bezpečíHesla, která se těžko lámou, je také obtížně zapamatovatelná. Chcete být v bezpečí? Potřebujete správce hesel. Tady je, jak fungují a jak vás udržují v bezpečí. Přečtěte si více , aktualizujte software a buďte na pozoru útoky sociálního inženýrství Jak se chránit před těmito 8 útoky na sociální inženýrstvíJaké techniky sociálního inženýrství by hacker použil a jak byste se před nimi chránili? Pojďme se podívat na některé z nejčastějších metod útoku. Přečtěte si více .

Snad nejznepokojivější částí Vault 7 nejsou ani samotné exploity. To, že byl vystaven trezor 7 nebo kterýkoli z ročníku nula, ukazuje, že i přes přístup k potenciálně nebezpečné „kybernetické zbraně“, CIA nebyla schopna chránit je před únikem do celého světa vidět.

Co si myslíte o nejnovějším vydání WikiLeaks? Je to něco, čeho si dělat starosti, nebo už jste měli podezření? Co bude ve zbytku roku nulové úniky? Dejte nám vědět vaše myšlenky v komentářích!

Image Credits: Gearstd / Shutterstock

James je MakeUseOf's Buying Guides & Hardware News Editor a spisovatel na volné noze, vášnivý pro zpřístupnění a bezpečnost technologie pro všechny. Vedle technologie se také zajímá o zdraví, cestování, hudbu a duševní zdraví. BEng ve strojírenství z University of Surrey. Najdete také psaní o chronických onemocněních v PoTS Jots.