reklama

Provozujete osobní blog? Možná jste součástí probíhajícího boomu blogů. Pokud dokážete psát dobře, pořizovat krásné obrázky a zaujmout publikum, v blogování je spousta peněz. Záleží také na tom, o čem blogujete. Ať už však máte 10 milionů zhlédnutí měsíčně nebo jen 10, váš blog může být stále cílem hackerů.

Relativní snadnost hackování některých blogovacích platforem z nich činí ovoce pro některé bezohledné jedince. Kromě toho existuje mnoho metod hackování pro nejpopulárnější platformy pro blogování, jako je WordPress. Ukážu vám některé z nejčastějších i relativně nových her z hackerovy příručky.

Chrome Font Social Engineering

Mnoho webů bylo napadeno hackerem, který mění vizuální vzhled textu. Útok používá ke změně JavaScript Vaše nová bezpečnostní hrozba pro rok 2016: JavaScript RansomwareLocky ransomware byl znepokojující vědci v oblasti bezpečnosti, ale od svého krátkého zmizení a návratu jako hrozby ransomwaru pro více platforem JavaScript se věci změnily. Co ale můžete udělat, abyste porazili Locky ransomware? Přečtěte si více

vykreslování textu, což způsobí, že místo obsahu webu se zobrazí zkomolená kombinace symbolů. Uživatel je poté vyzván, aby aktualizoval „jazykovou sadu Chrome“ ve snaze vyřešit problém.Infekční proces je docela jednoduchý. Pokud potenciální oběť splňuje soubor kritérií, včetně cílové země a jazyka, a User-Agent (potvrzeno jako Chrome běžící na Windows), bude na stránku vložen JavaScript. Poté se objeví jedno ze dvou potenciálních dialogových oken, které vysvětlují, že „písmo„ HoeflerText “nebylo nalezeno,“ a jediná možnost: Aktualizace.

V dialogových oknech jsou pečlivě konstruované návnady, ale za chvíli to budu rozpracovávat.

Výběr aktualizace automaticky stáhne infikovaný soubor. Pokud uživatel soubor nespustí, počítač samozřejmě není infikován. Skript však vytváří falešný problém, který láká uživatele k interakci s dialogovým oknem. Jedná se o klasický trik se sociálním inženýrstvím, o kterém je zaručeno, že doprovodí mnoho uživatelů.

Co je skrývání souborů?

Toto vykořisťování bylo na radaru od prosince 2016, kdy bezpečnostní výzkumník @ Kafeine byl informován o ohrožených webových stránkách. Dotčené webové stránky dodávaly infikované užitečné zatížení uživatelům. „Společnost kybernetické bezpečnosti nové generace“ ProofPoint sdílel podrobné roztržení a analýzu hacku a potenciálního využití.

Pohled na EITest a jeho nově přidané schéma sociálního inženýrství „Chrome Font“https://t.co/bWIEoDjyYApic.twitter.com/Tcmd5whMtK

- Kafeine (@ kafeine) 17. ledna 2017

Jejich analýza podrobně popisuje rozsáhlý a dynamický ekosystém hrozeb, který se zaměřuje na více zemí. Užitečné zatížení poskytuje určitý druh malwaru pro reklamní podvody, známý jako Fleercivet. Malware proti podvodům s reklamami se používá k přesměrování uživatelů na webové stránky a poté automaticky klikne na tam zobrazené reklamy. Po instalaci infikovaný systém začne procházet internet z vlastního podnětu na pozadí.

Proč je to jiné?

Hackeři sociálního inženýrství stále častěji rostou Jak se chránit před těmito 8 útoky na sociální inženýrstvíJaké techniky sociálního inženýrství by hacker použil a jak byste se před nimi chránili? Pojďme se podívat na některé z nejčastějších metod útoku. Přečtěte si více . Tento hack je pozoruhodný svým specifickým cílením na uživatele Chrome v kombinaci s podrobnými nástrahami.

První návnada v dialogovém okně informovala uživatele, že „písmo„ HoeflerText “nebylo nalezeno.“ Chcete-li do návnady přidat autentičnost, do pole přidáte podrobnosti o předpokládaném aktuálním balíčku fontů Chrome. Vaše verze bude samozřejmě zastaralá, což uživatele povzbudí, aby stisklo tlačítko Aktualizovat.

Lure druhé dialogové okno obsahuje téměř stejný text, ale používá různé formátování, včetně obrázku, aby „pomohl“ uživateli k škodlivému souboru.

Hrozící aktéři považují za obtížnější infikovat tolik systémů, kolik je potřeba, aby zůstali ziskoví. Proto se obracejí na nejslabší článek bezpečnostního řetězce: lidi.

K dispozici jsou další hacky

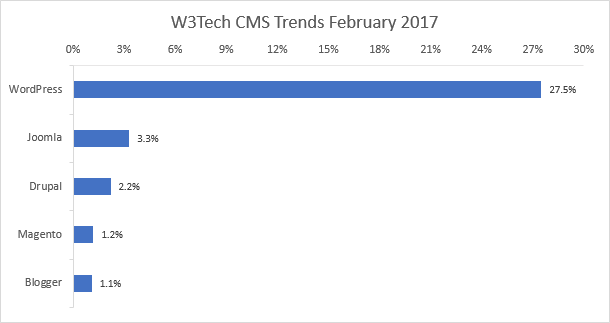

Existují miliardy webových stránek. V únoru 2017, WordPress napájel kolem 27,5 procent webu. Joomla, Drupal, Magento a Blogger kombinují výkon dalších 8,9 procenta. Samotný počet webů poháněných těmito systémy pro správu obsahu z nich činí obrovský cíl. (Pokud zaokrouhlíme celkový počet webů na jednu miliardu, 364 milionů z nich bude poháněno jedním z výše uvedených CMS. Jedná se o hrubé zjednodušení.)

Podobně počet webů provozovaných nekvalifikovanými a amatérskými webmastery představuje snadné cíle pro zkušené hackery. To znamená, že velké množství profesionální stránky jsou stejně zranitelné Které webové stránky vás nejpravděpodobněji infikují malwarem?Možná si myslíte, že porno stránky, temný web nebo jiné nechutné weby jsou nejpravděpodobnějšími místy napadení počítače malwarem. Ale mýlil by ses. Přečtěte si více .

Proč byl můj blog napaden?

Byl váš blog někdy napaden? Existuje několik běžných důvodů.

- Bezpečnostní - Váš počítač byl ohrožen a ztratili jste přihlašovací údaje k útočníkovi. To mohlo pocházet z libovolného počtu útočných vektorů.

- Aplikace třetích stran - Doplňky, rozšíření a widgety třetích stran se mohou snadno stát zranitelností. Pouhý počet z nich však ztěžuje policejní bezpečnost exploituje se obvykle rychle Proč aktualizovat svůj blog: Chyby zabezpečení WordPress, na které byste si měli být vědomiO Wordpressu mám hodně co říct. Jedná se o mezinárodně populární kus softwaru s otevřeným zdrojovým kódem, který umožňuje komukoli spustit vlastní blog nebo web. Je dost silný na to, aby ... Přečtěte si více .

- Server kompromitován - S cílem ušetřit peníze na zdrojích jsou na „sdílených“ serverech hostovány miliony webových stránek. Umožnil velmi levný webhosting, ale také vytváří šanci hackerům ohrozit více webů.

- Phishing — E-maily typu phishing jsou stále jedním z nejpopulárnějších Nové techniky phishingu, které si musíte být vědomy: Vishing and SmishingVishing a smishing jsou nebezpečné nové varianty phishingu. Co byste měli hledat? Jak budeš vědět, jakmile se objeví příjezd nebo pokus o smích? A budete pravděpodobně cílem? Přečtěte si více metody dodávání malwaru z důvodu jejich trvalé účinnosti. Velmi Populární blog může přijímat cílené e-maily s phishingem oštěpem Jak na místě nebezpečné e-mailové přílohy: 6 červených vlajekČtení e-mailu by mělo být bezpečné, ale přílohy mohou být škodlivé. Podívejte se na tyto červené příznaky, kde najdete nebezpečné přílohy e-mailů. Přečtěte si více , přizpůsobené vlastníkovi webu nebo přispěvatelům.

- Aktualizovali jste? - Zastaralý CMS nebo zastaralé rozšíření, doplněk nebo widget je vynikající vstupní bod pro útočníka Nový malware zdůrazňuje význam aktualizace a zabezpečení blogu WordPressKdyž dojde k ničivému napadení malwarem jako nově objevený server SoakSoak.ru, je důležité, aby vlastníci blogů WordPress jednali. Rychle. Přečtěte si více .

- Zabezpečení webových stránek - Menší blogy budou pravděpodobně spoléhají na silné generování hesla 7 chyb hesel, které vás pravděpodobně napadnouNejhorší hesla z roku 2015 byla vydána a jsou docela znepokojující. Ukazují však, že je absolutně důležité posílit slabá hesla pomocí několika jednoduchých vylepšení. Přečtěte si více a prostě být opatrný. Větší weby by měly mít další bezpečnostní protokoly ke zmírnění potenciálních útoků na kybernetickou bezpečnost.

Přichází „ElTest“?

Upřímně, kdo ví? Hack pro nahrazení písma Chrome byl přímo spojen s infekčním řetězcem „ElTest“. Infekční řetězec je běžně spojené s ransomwarem a využívající sady Historie Ransomware: Kde to začalo a kam to jdeRansomware pochází z poloviny dvacátých let a stejně jako mnoho počítačových hrozeb pochází z Ruska a východní Evropy, než se stal stále silnější hrozbou. Co ale budoucnost platí pro ransomware? Přečtěte si více a je aktivní od roku 2014. Neexistuje jasná cesta k řetězci, pouze k nalezení zranitelných stránek a odhalení jejich uživatelů.

Vystavení #EITest kampaň https://t.co/ApFiGdRqQApic.twitter.com/RQflK4Rqu8

- Christopher Lowson (@LowsonWebmin) 30. ledna 2017

S ohledem na to, vždy stojí za zvážení zabezpečení vašeho webu Chraňte se roční kontrolou zabezpečení a ochrany osobních údajůJsme téměř dva měsíce do nového roku, ale stále je čas na pozitivní rozhodnutí. Zapomeňte na pití méně kofeinu - mluvíme o tom, jak podniknout kroky k zabezpečení online bezpečnosti a soukromí. Přečtěte si více . Zacházení s body, kterými jsme se zabývali v poslední části, vás nějakým způsobem ochrání. Jak jsme viděli, lidé jsou často nejslabším článkem bezpečnostního řetězce. Buď to proto, že jsme zapomněli aktualizovat náš CMS nebo antivirus, nebo protože byli jsme podvedeni útokem sociálního inženýrství Jak na místě a vyhnout se 10 z nejvíce zákeřných hackerských technikHackeři jsou záludnější a mnoho z jejich technik a útoků často ani nepovšimnutí uživatelé nezpozorují. Zde je 10 nejzábavnějších hackerských technik, kterým je třeba se vyhnout. Přečtěte si více , musíme brát odpovědnost naší kybernetické bezpečnosti vážně.

Zažili jste blog nebo webový hack? Co se stalo s vaším webem? Měli jste dostatečnou bezpečnost nebo jste byli ohroženi jinde? Sdělte nám své zkušenosti níže!

Gavin je Senior Writer pro MUO. On je také editor a SEO manažer pro MakeUseOf krypto-zaměřený sesterský web, Blocks Decoded. Má BA (Hons) Contemporary Writing s Digital Art Practices drancované z kopců Devonu, stejně jako přes deset let profesionálních psaní zkušeností. Užívá si hojného množství čaje.