reklama

Mezi stále proudící řekou ukradených osobních údajů jeden typ dat upevnil svou pozici jako kaviár osobních údajů, a nyní je vyhledávána široká škála hanebných jednotlivců a organizace. Lékařské údaje vzrostly na vrchol 5 důvodů, proč krádež lékařské identity rostePodvodníci chtějí vaše osobní údaje a informace o bankovním účtu - ale věděli jste, že vaše lékařské záznamy jsou pro ně také zajímavé? Zjistěte, co s tím můžete dělat. Přečtěte si více hromady krádeží identity, a jako taková zdravotnická zařízení se setkávají s neustálým nárůstem malwaru určeného k odcizení těchto soukromých údajů.

MEDJACK 2

Začátkem tohoto roku jsme prozkoumali zprávu MEDJACK Zdravotní péče: Nový vektor útoku pro podvodníky a zloději IDPodvodníci stále častěji používají záznamy o zdravotní péči k dosažení zisku. I když má digitalizovaný lékařský záznam obrovské výhody, stojí za to dát vaše osobní údaje do palebné linie? Přečtěte si více , sestavené bezpečnostní společností zaměřenou na podvody, TrapX. Jejich počáteční zpráva MEDJACK ilustrovala širokou škálu útoků zaměřených na zdravotnická zařízení v celé zemi se zaměřením na nemocniční zdravotnická zařízení. TrapX našel „rozsáhlý kompromis různých zdravotnických prostředků, které zahrnovaly rentgenové vybavení, archivaci obrázků a komunikační systémy (PACS) a analyzátory krevních plynů (BGA), “a informují nemocniční orgány o působivém rozsahu dalších potenciálně zranitelných nástrojů, počítaje v to:

„Diagnostické vybavení (PET skenery, CT skenery, MRI stroje atd.), Terapeutické vybavení (infuzní pumpy, lékařské lasery a chirurgické LASIK) stroje) a zařízení na podporu života (srdce-plíce, lékařské ventilátory, mimotelové membránové oxygenační a dialyzační stroje) a mnohem více."

Nová zpráva, MEDJACK.2: Nemocnice pod obléháním (Mimochodem, tento titul mám rád!), Stavěl na tomto podrobném podrobném popisu přetrvávající hrozby pro lékaře zařízení a bezpečnostní společnost poskytují podrobnou analýzu probíhajících „pokročilých“ pokročilých útoků.

Nové instituce, nové útoky

Jednou z nejzajímavějších věcí podrobně popsaných ve zprávě byly sofistikované varianty malwaru nasazené útočníky, speciálně navržené tak, aby se netýkaly moderních Windows systémy. Červ MS08-067, více obyčejně známý jak Conficker, je mezi bezpečnostními profesionály dobře známý a jeho podpis je ve skutečnosti stejně dobře známý antivirovým a koncovým zabezpečovacím softwarem Porovnejte výkon svého antivirového programu s těmito 5 nejlepšími webyJaký antivirový software by měl používat? Který je nejlepší"? Zde se podíváme na pět nejlepších online zdrojů pro kontrolu antivirového výkonu, abychom vám pomohli učinit informované rozhodnutí. Přečtěte si více .

Většina nedávných verzí Windows odstranila většinu specifických zranitelností, které červu během tohoto úspěchu umožnily jeho „rozkvět“, takže když byl představen systému zabezpečení sítě zdravotnického zařízení, vypadalo to, jako by nebylo okamžitého ohrožení.

Tento malware byl však konkrétně vybrán pro jeho schopnost využívat starší, neodeslané verze systému Windows, které se nacházejí na mnoha zdravotnických zařízeních. To je kritické ze dvou důvodů:

- Vzhledem k tomu, že novější verze systému Windows nebyly zranitelné, nezjistily hrozbu a eliminovaly všechny protokoly zabezpečení koncových bodů, které by měly být zasaženy. Tím byla zajištěna úspěšná navigace červa na všechny staré pracovní stanice Window.

- Konkrétní zaměření útoku na starší verze Windows poskytlo výrazně vyšší šanci na úspěch. Většina zdravotnických prostředků navíc nemá specializované zabezpečení koncových bodů, což opět omezuje jejich šance na detekci.

Spoluzakladatel TrapX, Moshe Ben Simon, vysvětlil:

„MEDJACK.2 přidává novou vrstvu maskování do strategie útočníka. Nové a vysoce schopné nástroje útočníka jsou chytře skryty ve velmi starém a zastaralém malwaru. Je to nejchytřejší vlk ve velmi starých ovčích šatech. Plánovali tento útok a vědí, že ve zdravotnických zařízeních mohou tyto útoky zahájit beztrestnosti nebo detekce a snadno zřídit zadní vrátka v nemocnici nebo v síti lékařů, ve které mohou zůstat nezjištěni, a filtrovat data po dlouhou dobu čas."

Specifické chyby zabezpečení

Pomocí zastaralého červa Conficker jako obálky se útočníci mohli rychle pohybovat mezi interními nemocničními sítěmi. Přestože TrapX oficiálně nepojmenoval prodejce zdravotnických zařízení, jejich bezpečnostní systémy byly po vyhodnocení podrobně popsali konkrétní oddělení, systémy a dodavatele zařízení, kteří byli ovlivněno:

-

Hosptial # 1: Top 1000 světových nemocnic.

- Dodavatel A - Radiační onkologický systém

- Prodejce A - Trilogie LINAC Gating system

- Prodejce B - Flooskopický radiologický systém

-

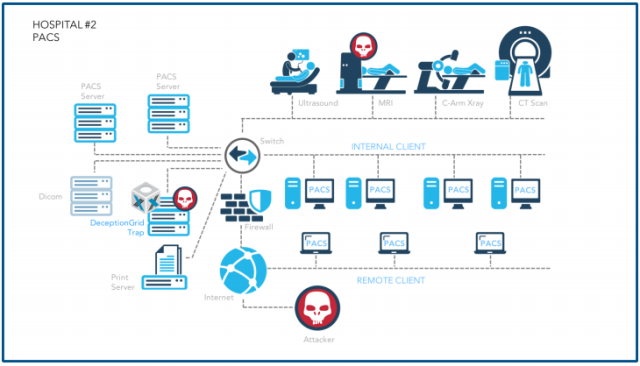

Nemocnice č. 2: Nejlepší 2 000 světových nemocnic.

- Prodejce C - systém PACS

- Počítačové servery a úložné jednotky s více dodavateli

-

Nemocnice č. 3: 200 největších světových nemocnic.

- Prodejce D - rentgenový stroj

V první nemocnici napadli útočníci systém provozující centralizovaný systém detekce narušení, ochranu koncových bodů v síti a brány firewall nové generace. Přes tyto ochrany vědci v oblasti bezpečnosti našli zadní dveře v řadě systémů, jak je uvedeno výše.

Druhá nemocnice zjistila, že jejich systém pro archivaci a komunikaci obrázků (PACS) byl pro účely vyhledávání kompromitován zranitelná zdravotnická zařízení a údaje o pacientech Jak se získávají a prodávají údaje o zdraví z vašich aplikacíNedávný nárůst počtu zdravotních a fitness aplikací znamená, že naše zařízení shromažďuje mnoho zdravotních údajů - data, která se prodávají. Přečtěte si více , včetně „rentgenových filmových snímků, skenovaných obrazů pomocí počítačové tomografie (CT) a zobrazování pomocí magnetické rezonance (MRI) spolu s nezbytnými pracovními stanicemi, servery a úložišti.“ A zvláštní podmínkou je, že prakticky každá nemocnice v zemi má alespoň jednu centralizovanou službu PACS a v celém světě jsou stovky tisíc dalších svět.

Ve třetí nemocnici našel TrapX zadní zařízení v rentgenovém vybavení aplikace založená na Windows NT 4.0 Pamatujete si tyto? 7 dosud používaných programů WindowsŘíkají technologický pokrok exponenciální rychlostí. Věděli jste však, že některé programy existují již několik desetiletí? Připojte se k nám na procházku dolů Nostalgia Lane a objevte nejstarší přežívající programy Windows. Přečtěte si více . Přestože bezpečnostní tým v nemocnici „měl značné zkušenosti s kybernetickým zabezpečením“, byli úplně protože si neuvědomili, že jejich systém byl ohrožen, opět kvůli malwaru přicházejícímu jako podhodnocený ohrožení.

Nebezpečí pro služby?

Přítomnost hackerů v lékařských sítích je samozřejmě nesmírně znepokojující. Zdá se však, že jejich vniknutí do sítí zdravotnických zařízení je motivováno především krádeží osobních zdravotních záznamů Takto vás hacknou: Murky svět vykořisťujících soupravPodvodníci mohou používat softwarové sady k zneužití zranitelných míst a vytváření malwaru. Ale co jsou to vykořisťující soupravy? Odkud přicházejí? A jak je lze zastavit? Přečtěte si více , spíše než ve skutečnosti představovat přímé ohrožení hardwarového vybavení nemocnice. V tomto smyslu můžeme být vděční.

Mnoho výzkumných pracovníků v oblasti bezpečnosti ano vzít na vědomí sofistikovaný malware maskovaný Vaše nová bezpečnostní hrozba pro rok 2016: JavaScript RansomwareLocky ransomware byl znepokojující vědci v oblasti bezpečnosti, ale od svého krátkého zmizení a návratu jako hrozby ransomwaru pro více platforem JavaScript se věci změnily. Co ale můžete udělat, abyste porazili Locky ransomware? Přečtěte si více jako více základních verzí, navržených tak, aby se vyhnuli současným řešením zabezpečení koncových bodů. TrapX ve své úvodní zprávě MEDJACK poznamenal, že zatímco se starý malware používal k získání přístupu k zařízením, jedná se o definitivní eskalaci; bylo zaznamenáno přání útočníků obejít všechny moderní bezpečnostní kontrolní body.

„Tyto staré obaly škodlivého softwaru obcházejí moderní řešení koncových bodů, protože cílená zranitelnost byla již dávno uzavřena na úrovni operačního systému. Útočníci nyní mohou bez generování jakéhokoli varování distribuovat své nejdokonalejší sady nástrojů a založit zadní vrátka ve velkých zdravotnických zařízeních zcela bez varování nebo varování. “

I když primárním cílem je krádež pověření pacienta, vystavení těmto kritickým zranitelnostem znamená pouze jednu věc: zranitelnější systém zdravotní péče, s více potenciálními zranitelnostmi, které ještě musí být vystaven. Nebo sítě, které již byly ohroženy, aniž by vyvolaly poplachy. Jak jsme viděli, tento scénář je zcela možný.

Lékařské záznamy se staly jednou z nejlukrativnějších forem osobně identifikovatelných informací, vyhledávaných širokou škálou škodlivých subjektů. S cenami pohybujícími se od 10–20 dolaru za jednotlivý záznam existuje efektivní obchod na černém trhu, který je podporován zdánlivým snadným přístupem k dalším záznamům.

Zpráva zdravotnickým zařízením by měla být jasná. Evidence záznamů pacientů do snadno přenositelné digitalizované verze je bezpochyby fantastická. Můžete vstoupit do téměř jakéhokoli zdravotnického zařízení a budou mít snadný přístup k kopii vašich záznamů.

Ale s vědomím, že zadní vrátka jsou stále častější u zdravotnických prostředků využívajících progresivně starodávný hardware, musí tam být být společným úsilím mezi výrobci zařízení a zdravotnickými zařízeními, aby spolupracovali na udržování záznamů o pacientech bezpečnostní.

Byli jste postiženi krádežemi lékařských záznamů? Co se stalo? Jak získali přístup k vašim záznamům? Dejte nám vědět níže!

Obrazové kredity:lékařský monitor od sfam_photo přes Shutterstock

Gavin je Senior Writer pro MUO. On je také editor a SEO manažer pro MakeUseOf krypto-zaměřený sesterský web, Blocks Decoded. Má BA (Hons) Contemporary Writing s Digital Art Practices drancované z kopců Devonu, stejně jako přes deset let profesionálních psaní zkušeností. Užívá si hojného množství čaje.