reklama

Pro mnoho lidí slovo „šifrování“ pravděpodobně vyvolává obrazy darebáka Jamese Bonda s aktovkou připoutanou k zápěstí pomocí jaderných spouštěcích kódů nebo nějakým jiným akčním filmem. Ve skutečnosti všichni používáme šifrovací technologii každý den, a zatímco většina z nás pravděpodobně nechápe „jak“ nebo „Proč“, jsme si jisti, že zabezpečení dat je důležité, a pokud nám to šifrování pomůže, pak jsme rozhodně na prkno.

Téměř každé výpočetní zařízení, se kterým denně spolupracujeme, využívá nějakou formu šifrovací technologie. Z chytrých telefonů (které mohou mít často) jejich data šifrována Jak šifrovat data na vašem smartphonuSe skandálem Prism-Verizon se údajně děje to, že Národní bezpečnostní agentura (NSA) Spojených států amerických těžila data. To znamená, že procházeli záznamy hovorů ... Přečtěte si více ), u tabletů, stolních počítačů, notebooků nebo dokonce vašeho důvěryhodného Kindle je šifrování všude.

Ale jak to funguje?

Co je šifrování?

Šifrování je moderní forma kryptografie, která uživateli umožňuje

skrýt informace Nejen pro paranoidy: 4 důvody pro šifrování digitálního životaŠifrování není jen pro paranoidní konspirační teoretiky, ani to není jen pro tech geeky. Šifrování je něco, z čeho mohou mít všichni uživatelé počítačů prospěch. Tech webové stránky píšou o tom, jak můžete šifrovat svůj digitální život, ale ... Přečtěte si více od ostatních. Šifrování používá složitý algoritmus nazývaný šifra, aby se z normalizovaných dat (prostého textu) stala řada zdánlivě náhodné znaky (ciphertext), které nelze přečíst u těch, kteří nemají speciální klíč, který jej dešifruje. Ti, kteří mají klíč, mohou data dešifrovat, aby mohli znovu zobrazit prostý text, nikoli řetězec náhodných znaků ciphertext.Dva z nejvíce používaných metod šifrování jsou šifrování veřejného klíče (asymetrické) a šifrování soukromého klíče (symetrické). Oba jsou podobné v tom smyslu, že oba umožňují uživateli zašifrovat data, aby je před ostatními skryli, a poté je dešifrují, aby získali přístup k původnímu prostému textu. Liší se však v tom, jak zvládají kroky mezi šifrováním a dešifrováním.

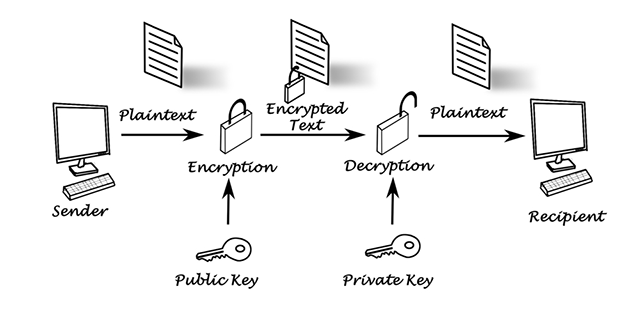

Šifrování veřejného klíče

Veřejný klíč - nebo asymetrický - šifrování používá veřejný klíč příjemce i (matematicky) odpovídající soukromý klíč.

Například, pokud Joe a Karen měli klíče do schránky, s Joe veřejným klíčem a Karen s odpovídajícím soukromým klíčem, mohl Joe použít svůj klíč odemknout krabici a vložit do ní věci, ale už by tam nemohl prohlížet položky, ani nic nemohl načíst. Karen, na druhé straně, mohla otevřít krabici a zobrazit všechny položky uvnitř a odstranit je, jak uznala za vhodné, pomocí odpovídajícího soukromého klíče. Nemohla však do věci přidat věci, aniž by měla další veřejný klíč.

V digitálním smyslu může Joe zašifrovat prostý text (svým veřejným klíčem) a poslat jej do Karen, ale pouze Karen (a její odpovídající soukromý klíč) mohla dešifrovat šifrovaný text zpět do prostého textu. Veřejný klíč (v tomto scénáři) se používá k šifrování šifrového textu, zatímco soukromý klíč se používá k jeho dešifrování zpět do prostého textu. Karen bude potřebovat pouze soukromý klíč k dešifrování Joeovy zprávy, ale bude potřebovat přístup k dalšímu veřejnému klíči, aby zašifrovala zprávu a poslala ji zpět Joeovi. Joe na druhou stranu nemohl data dešifrovat veřejným klíčem, ale mohl je použít k odeslání šifrované zprávy Karen.

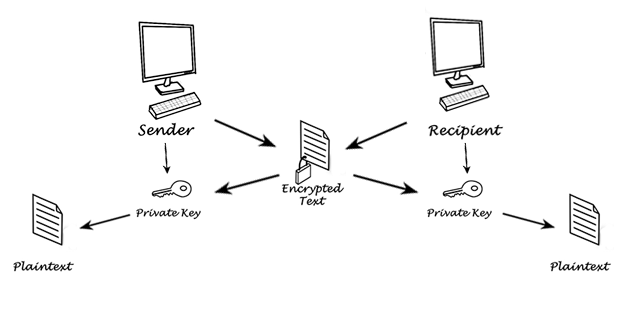

Šifrování soukromého klíče

Tam, kde se soukromý klíč - nebo symetrický - šifrování liší od šifrování veřejného klíče, je účel samotných klíčů. Pro komunikaci jsou stále potřeba dva klíče, ale každý z těchto klíčů je nyní v podstatě stejný.

Například Joe a Karen mají klíče k výše uvedenému políčku, ale v tomto scénáři klíče dělají totéž. Oba jsou nyní schopni přidat nebo odebrat věci z pole.

Když mluví Joe digitálně, může nyní zprávu zašifrovat i dešifrovat pomocí svého klíče. Karen může udělat totéž se svými.

A (Stručná) historie šifrování

Když mluvíme o šifrování, je důležité rozlišovat mezi moderními šifrovacími technologiemi odvozené z kryptografie Kvantové počítače: konec kryptografie?Kvantová výpočetní technika jako nápad již nějakou dobu existuje - teoretická možnost byla původně zavedena v roce 1982. V posledních několika letech se toto pole blíží praktičnosti. Přečtěte si více . Kryptografie je - ve svém jádru - aktem vytváření a pokusu o dešifrování kódu. Zatímco elektronické šifrování je ve velkém schématu věcí relativně nové, kryptografie je věda, která sahá až do antického Řecka.

Řekové byli první společností, která získala uznání za použití kryptografie, aby skryla citlivá data ve formě psaného slova, před očima svých nepřátel a před širokou veřejností. Použili velmi primitivní metodu kryptografie, která spoléhala na použití scytale jako nástroje k vytvoření transpoziční šifry (klíč odpovědi) pro dekódování šifrovaných zpráv. Scytale je válec používaný k ovíjení pergamenu kolem za účelem dešifrování kódu. Když komunikující dvě strany použily válec stejné tloušťky, pergamen by zobrazoval zprávu při čtení zleva doprava. Když se pergamen rozvinul, vypadalo to jako dlouhý, tenký pergamen se zdánlivě náhodnými čísly a písmeny. Takže i když se odvíjí, může se zdát, že se jedná o soutěžní bláboly, když se převalí do pohádky, bude to vypadat spíš takto:

Řekové nebyli sami ve vývoji primitivních kryptografických metod. Římané ho následovali zavedením toho, co se stalo známým jako „Caesarova šifra“, substituční šifra, která spočívala v nahrazení dopisu jiným písmenem, se posunula o další abecedu. Například, pokud klíč zahrnoval pravý posun tři, písmeno A by se stalo D, písmeno B by bylo E atd.

Další příklady, které byly považovány za průlom jejich času, byly:

- Náměstí Polybius: Další kryptografický průlom ze starověkého Řecka se opírá o mřížku 5 x 5, která začíná písmenem „A“ v levém horním rohu a „Z“ v pravém dolním rohu („I“ a „J“ sdílejí čtverec). Čísla 1 až 5 se objevují vodorovně i svisle na horní řadě písmen a zcela vlevo. Kód se spoléhá na přidělení čísla a jeho nalezení v mřížce. Například „Ball“ bude 12, 11, 31, 31.

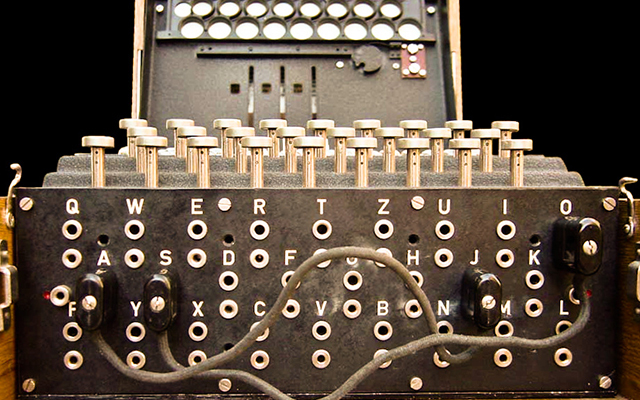

- Enigma stroj: Stroj Enigma je technologie druhé světové války známá jako elektromechanický rotorový šifrovací stroj. Toto zařízení vypadalo jako příliš velký psací stroj a umožnilo operátorům psát prostý text, zatímco stroj šifroval zprávu a poslal ji na jinou jednotku. Přijímač zapíše náhodný řetězec šifrovaných písmen poté, co se rozsvítí na přijímacím stroji, a rozbije kód po nastavení původního vzoru od odesílatele na jeho stroji.

- Standard šifrování dat: Data Encryption Standard (DES) byl první moderní algoritmus symetrického klíče používaný pro šifrování digitálních dat. DES, vyvinutý v 70. letech v IBM, se stal federálním standardem pro zpracování informací pro USA v roce 1977 a stal se základem, pro které byly postaveny moderní šifrovací technologie.

Moderní šifrovací technologie

Moderní šifrovací technologie používá sofistikovanější algoritmy a větší velikosti klíčů, aby se zlepšila zakrýt šifrovaná data Váš zájem o soukromí zajistí, že vás NSA zacílíAno to je správně. Pokud vám záleží na ochraně osobních údajů, můžete být do seznamu přidáni. Přečtěte si více . Čím větší je velikost klíče, tím více možných kombinací by musel být proveden útok hrubou silou, aby bylo možné úspěšně dešifrovat ciphertext.

Jak se velikost klíče neustále zlepšuje, doba, po kterou je třeba crackovat šifrování pomocí útočných střešních bran hrubé síly, trvá. Například zatímco 56bitový klíč a 64bitový klíč vypadají jako relativně blízká hodnota, 64bitový klíč je ve skutečnosti 256krát těžší crack než 56bitový klíč. Většina moderních šifrování používá minimálně 128bitový klíč, některé používají 256bitové klíče nebo vyšší. Abychom to uvedli do perspektivy, prasknutí 128bitového klíče by vyžadovalo útok hrubou silou, aby se otestovalo 339 000 000 000 000 000 000 000 000 000 000 000 možných kombinací klíčů. V případě, že jste zvědaví, trvalo by to asi milión let, než jsme uhádli správný klíč pomocí útoků hrubou silou, a to pomocí nejsilnějších existujících superpočítačů. Stručně řečeno, je teoreticky nepravděpodobné, že by se kdokoli dokonce pokusil rozbít vaše šifrování pomocí 128bitové nebo vyšší technologie.

3DES

Standardy šifrování prošly dlouhou cestou od doby, kdy byl DES poprvé přijat v roce 1977. Ve skutečnosti je nová technologie DES známá jako Triple DES (3DES) velmi populární a je založena na modernizované verzi původního algoritmu DES. Zatímco původní technologie DES byla spíše omezena na velikost klíče pouhých 56 bitů, současná velikost klíče 3DES 168 bitů způsobuje, že crack je výrazně obtížnější a časově náročnější.

AES

Advanced Encryption Standard je symetrická šifra založená na blokové šifře Rijandael, která je v současné době federální vládní normou Spojených států. AES byl přijat po celém světě jako dědic, který je zřejmý z dnes již zastaralého standardu DES z roku 1977, ačkoli existují zveřejněné příklady útoky, které jsou rychlejší než hrubá síla, je stále považována výkonná technologie AES za počítačově neuskutečnitelnou praskání. Kromě toho nabízí AES solidní výkon na široké škále hardwaru a nabízí jak vysoké rychlosti, tak i nízké nároky na RAM, což z něj činí špičkovou volbu pro většinu aplikací. Pokud používáte Mac, populární šifrovací nástroj FileVault Co je FileVault v systému MacOS a jak jej mohu použít?Zde je uvedeno, co potřebujete vědět o funkci šifrování disků FileVault v počítači Mac a jak povolit a zakázat FileVault. Přečtěte si více je jednou z mnoha aplikací, které používají AES.

RSA

RSA je jedním z prvních široce používaných asymetrických kryptosystémů pro přenos dat. Algoritmus byl poprvé popsán v roce 1977 a pro šifrování zprávy se spoléhá na veřejný klíč založený na dvou velkých prvočíslech a pomocné hodnotě. Veřejný klíč může použít kdokoli k zašifrování zprávy, ale pouze ten, kdo zná prvočísla, se může pokusit dekódovat zprávu. RSA otevřela dveře několika kryptografickým protokolům, jako jsou digitální podpisy a metody kryptografického hlasování. Je to také algoritmus několika open source technologií, jako je PGP PGP Me: Docela dobré soukromí vysvětlenoDocela dobré soukromí je jednou z metod šifrování zpráv mezi dvěma lidmi. Tady je, jak to funguje a zda se postaví kontrole. Přečtěte si více , což vám umožňuje šifrovat digitální korespondenci.

ECC

Kryptografie eliptické křivky patří mezi nejúčinnější a nejméně chápané formy šifrování, které se dnes používají. Zastánci přístupu ECC uvádějí stejnou úroveň zabezpečení s rychlejším provozním časem, hlavně kvůli stejné úrovni zabezpečení při využití menších velikostí klíčů. Vysoké výkonové standardy jsou způsobeny celkovou účinností eliptické křivky, díky čemuž jsou ideální pro malé vestavěné systémy, jako jsou smart karty. NSA je největším zastáncem této technologie a je již účtována jako nástupce výše uvedeného přístupu RSA.

Je tedy šifrování bezpečné?

Odpověď je jednoznačně ano. Množství času, spotřeby energie a výpočetních nákladů na rozbití nejmodernějších kryptografických technologií je pokus o přerušení šifrování (bez klíče) nákladné cvičení, které je relativně řečeno, marný. To znamená, že šifrování má slabá místa, která jsou do značné míry mimo sílu technologie.

Například:

Zadní vrátka

Bez ohledu na to, jak bezpečné šifrování, může backdoor potenciálně poskytnout přístup k soukromému klíči Proč nelze e-mail chránit před vládním dohledem"Pokud jste věděli, co vím o e-mailu, možná jej nebudete používat," uvedl majitel zabezpečené e-mailové služby Lavabit, když ji nedávno vypnul. „Neexistuje způsob, jak šifrovat ... Přečtěte si více . Tento přístup poskytuje prostředky nezbytné k dešifrování zprávy bez přerušení šifrování.

Zpracování soukromého klíče

Zatímco moderní šifrovací technologie je extrémně bezpečná, lidé se s tak snadno spočítají. Chyba v manipulace s klíčem KeePass Password Safe - Ultimate Encrypted Password System [Windows, Portable]Bezpečně ukládejte svá hesla. Spolu s šifrováním a slušným generátorem hesel - nemluvě o pluginech pro Chrome a Firefox - KeePass může být nejlepším systémem správy hesel. Jestli ty... Přečtěte si více například vystavení vnějším stranám v důsledku ztraceného nebo odcizeného klíče nebo lidská chyba při uložení klíče na nezabezpečených místech by mohla ostatním poskytnout přístup k šifrovaným datům.

Zvýšená výpočetní výkon

Pomocí současných odhadů jsou moderní šifrovací klíče výpočtově neřešitelné. To znamená, že jak se zvyšuje výkon zpracování, šifrovací technologie musí držet krok, aby zůstala před křivkou.

Vládní tlak

Zákonnost je v závislosti na vaší domovské zemi Hledání chytrých telefonů a notebooků: Poznejte svá právaVíte, jaká jsou vaše práva při cestování v zahraničí s notebookem, smartphonem nebo pevným diskem? Přečtěte si více , ale obvykle řečeno, povinné dešifrovací zákony nutí vlastníka šifrovaných dat, aby se vzdali klíče personálu činnému v trestním řízení (s příkazem k rozkazu / soudnímu příkazu), aby se zabránilo dalšímu stíhání. V některých zemích, například v Belgii, se majitelé šifrovaných dat, kterých se to týká nemusíte se dopustit diskriminace a policie je může pouze požadovat spíše než to požadovat. Nezapomeňte, že majitelé webových stránek také precedentně předávají šifrovací klíče uložená zákaznická data nebo komunikace s donucovacími orgány ve snaze zůstat ve spolupráci.

Šifrování není neprůstřelné, ale chrání každého z nás téměř v každém aspektu našeho digitálního života. I když stále existuje (relativně) malá demografická skupina, která nedůvěřuje online bankovnictví ani neuskutečňuje nákupy v Amazonu nebo jiných maloobchodních prodejnách online, zbytek z nás je o něco bezpečnější nakupování online (z důvěryhodných zdrojů), než bychom byli z téže nákupní cesty u našich místních nákupní centrum.

Zatímco váš průměrný člověk zůstane blaženě nevědomý o technologiích, které je chrání při nákupu káva na Starbucks s jejich kreditní kartou, nebo přihlášení k Facebooku, který jen mluví k moci technologie. Uvidíte, že zatímco technika, kterou jsme nadšeni, je rozhodně sexy, ale ti, kteří zůstávají relativně neviditelní, dělají to nejlepší dobro. Šifrování spadá pevně do tohoto tábora.

Máte nějaké myšlenky nebo dotazy ohledně šifrování? Použijte pole pro komentáře níže.

Obrázek Kredit: Systémový zámek Yuriho Samoilova přes Flickr, Šifrování veřejného klíče přes Shutterstock, Šifrování veřejného klíče (upravené) pomocí Shutterstocku, Scytale prostřednictvím Wikimedia Commons, Zásuvka Enigma prostřednictvím Wikimedia Commons, Visací zámek, klíč a osobní informace prostřednictvím Shutterstocku

Bryan je americký expat žijící v současné době na slunném poloostrově Baja v Mexiku. Má ráda vědu, techniku, gadgety a cituje filmy Will Ferrel.