reklama

Malware, který cílí na prohlížeč, není nic nového. Ale malware nahrazuje již existující prohlížeč s prohlížečem určeným ke sledování pohybu online, únosům při vyhledávání a vyplnění každé stránky nežádoucími reklamami? Jo, to je docela zajímavé.

Prohlížeč eFast byl objeven týmem MalwareBytes před pár dny, a to vše výše uvedené, a více.

Vytáhnutí eFast One

Možná nejhorší věcí na eFast Browser je, že pokud nejste obzvláště pozorný, možná si ani nevšimnete, že je tam, protože to vyžaduje velké bolesti, aby se maskovala sama.

Pro začátek to vypadá a vypadá jako bona-fide prohlížeč Chrome Snadný průvodce Google ChromeTato uživatelská příručka pro Chrome zobrazuje vše, co potřebujete vědět o prohlížeči Google Chrome. Pokrývá základy používání Google Chrome, které jsou důležité pro všechny začátečníky. Přečtěte si více , protože je postaven na prohlížeči Chromium. Toto je v podstatě zcela otevřená verze prohlížeče Chrome, s některými proprietárními komponenty odstraněnými.

Je úžasné, že vývojáři dokonce navrhli logo tak, aby se podobalo ikonické „Spirále“ Chrome.

Udivující. eFast dokonce trhá logo Google. pic.twitter.com/3oFF9DIo3K

- Matthew Hughes (@ matthewhughes) 19. října 2015

Ale chování je velmi podobné jinému škodlivému adwaru. Začne tím, že odinstalujete oficiální verzi prohlížeče Chrome. Když jej použijete jako prohlížeč, eFast bude sledovat a vkládat reklamy na každou jednotlivou navštívenou webovou stránku. Zničí to váš provoz ve vyhledávání a pokusí se vás přesměrovat na jiné škodlivé stránky.

Také se spojuje s širokým smorgasbordem formátů souborů, snad proto, aby přiměl uživatele, aby ho více využívali. Jedná se o tyto formáty:

- gif

- htm

- html

- jpeg

- jpg

- png

- shtml

- webp

- xht

- xhtml

Také se přidruží k následujícím přidružením URL:

- ftp

- http

- https

- irc

- mailto

- mms

- zprávy

- nntp

- sms

- smsto

- tel

- urna

- webcal

Motivace prohlížeče eFast jsou samozřejmě čistě finanční.

Vývojáři malwaru jsou drtivěmotivován finančními důvody Co motivuje lidi k hackování počítačů? Tip: PenízeZločinci mohou pomocí technologie vydělávat peníze. Ty to víš. Byli byste však překvapeni, jak geniální mohou být, od hackování a opětovného prodeje serverů až po jejich opětovné nastavení jako lukrativní horníky bitcoinů. Přečtěte si více , a to není výjimkou. Ve skutečnosti stojí za to vydělat výrobcům slušné peníze, protože jejich reklamy se zobrazují na každém jednotlivém navštíveném webu. Obrovský potenciál pro nezákonné vydělávání peněz je to, co nutí vývojáře malwaru k cílení na prohlížeč.

Přitažlivost prohlížeče

Prohlížeč vždy maloval lákavý cíl pro vývojáře malwaru, jednoduše kvůli jak používáme to a jak často používáme to. Pro mnohé je jejich výpočetní zkušenost zcela založena v prohlížeči.

Převážná většina z nás používá naše webové prohlížeče pro sociální sítě, zábavu a nakupování. Kromě toho jej mnohem více používá, pokud jde o kancelářskou produktivitu, s produkty, jako je Disk Google, které důkladně nahradily Microsoft Office, a Gmail nahradil Outlook a Exchange.

Protože prohlížeč drží tak váženou pozici, představuje lákavou příležitost pro vývojáře malwaru. Mohou jednoduše vložit nechtěné reklamy a zradit provoz vyhledávání, ale v nejhorším případě mohou ukrást hesla, pověření a bankovní informace.

Společnost Google si na svůj kredit uvědomila hrozby, které představují vlastní prohlížeč, a udělala vše pro to, aby byla co nejbezpečnější.

Každá karta Chrome je pevně izolovaná a společnost Google vynaložila velké úsilí, aby bylo stahování jednotek po jednotkách velmi obtížné. V květnu tohoto roku se společnost Google rozhodla zakázat rozšíření mimo internetový obchod. Pokud chcete publikovat své vlastní rozšíření pro Chrome, musí projít Googlem a podrobně analyzovat kód.

Jak InfoSecTaylorSwift tak zdůrazňoval, Chrome je nyní tak bezpečný, jediný způsob, jak zaútočit na prohlížeč, je nahradit to.

Hlavní rekvizity týmu Chrome, že je tak těžké unesnout Chrome, že malware musí doslova _replace it_, aby účinně zaútočil.

- SecuriTay (@SwiftOnSecurity) 16. října 2015

Kdo je za tím?

Nyní víme, že prohlížeč eFast přichází s nějakým docela strašlivým chováním a víme, že je nainstalován tajně do počítačů lidí. Ale kdo to vlastně dokázal?

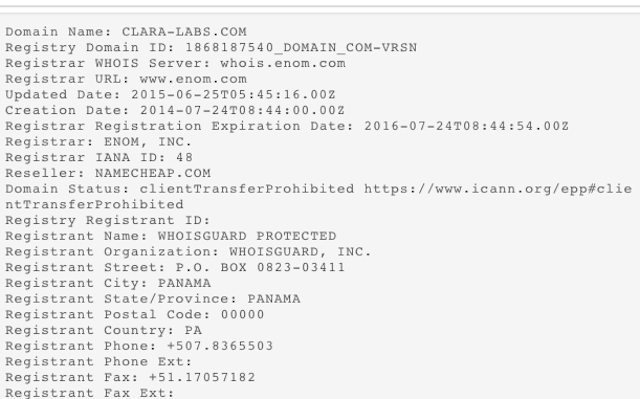

Dobrým výchozím bodem je podívat se na jeho digitální certifikát. Toto bylo podepsáno „CLARALABSOFTWARE“, přičemž „clara-labs.com“ je uvedeno jako přidružený název domény.

Jejich volba jména téměř jistě nebyla náhodou. Nejen, že se velmi podobá jiným technologickým společnostem (jako UK ISP Claranet), ale také zní jako to, co by si legitimní technologická společnost říkala sama sobě.

Potom jsem se ptal jejich záznamu Whois. Toto je veřejně přístupný záznam o tom, kdo web vlastní, a obsahuje jeho kontaktní informace. Je však možné se odhlásit od Whois pomocí služby zmatení od třetí strany, jako je WhoisGuard. Není divu, že to je to, co tady udělali.

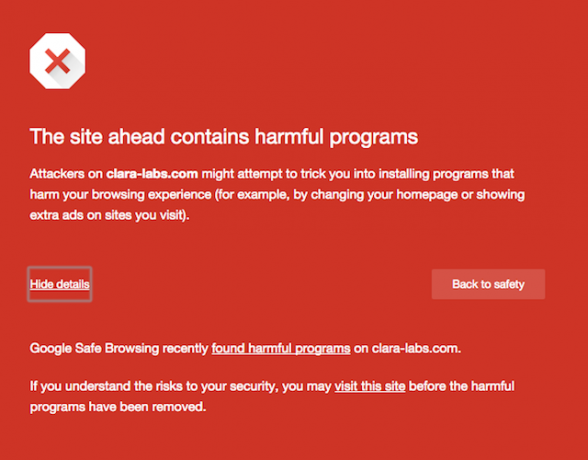

Rozhodl jsem se tedy navštívit domovskou stránku Clara Labs (na kterou se nebudeme přímo odkazovat), abych zjistil, zda bych mohl najít nějaké identifikovatelné informace. Je třeba zdůraznit, že když ji navštívíte v prohlížeči Chrome, Google vás varuje, abyste dále nepokračovali, a uvádí, že je to známý distributor malwaru.

Když jsem navštívil, byl web pod velkým tlakem, a to díky provozu generovanému obrovským zájmem médií, který viděl za posledních několik dní.

Když se to konečně načítalo, byl jsem trochu ohromen. Většina obsahu byla typem únavné webové kopie, která je zaručena, že vaše oči zazáří. Většinou se to bavilo o „obohacení uživatelského prostředí“ prostřednictvím jejich „platformy inteligentních reklam“, téměř jako by lidé měli být vděčný.

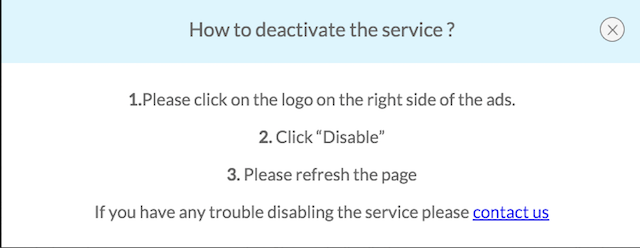

Zajímavější je, že přichází s jednoduchými pokyny, jak deaktivovat vestavěné reklamy:

Ačkoli, pokud jste na místě, kde jste ji nainstalovali, měli byste mnohem lépe ji úplně odinstalovat.

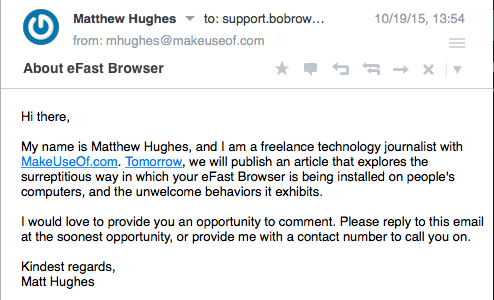

Na webu nebylo mnoho kontaktních informací. Nebylo nic, co by říkalo, kdo to řídil, ani v jaké jurisdikci jsou. Nebylo zde žádné kontaktní číslo ani poštovní adresa. Tam byl e-mailovou adresu. Spojil jsem se a požádal o komentář.

Pokud odpoví, aktualizuji tento příspěvek, ale nedostávám své naděje.

Zbavte se prohlížeče eFast

Myslíte si, že jste byli nakaženi? Je tu jednoduchý test. Do adresního řádku zadejte „chrome: // chrome“. Pokud uvidíte něco, co říká „O eFastu“, určitě jste byli infikováni.

Pokud tam není, ale stále se vám zobrazuje zvláštní chování, může váš problém pocházet z jiného zdroje. Stáhněte si program na ochranu proti malwaru a proveďte nějaké šetření. Máme také několik obecných rad, jak postupovat vypořádat se s unesenými prohlížeči Jak vyčistit unesený webový prohlížečCo je frustrující, než spouštět Firefox pouze proto, abyste viděli, že vaše domovská stránka byla bez vašeho souhlasu změněna? Možná máte dokonce nový lesklý panel nástrojů. Tyto věci jsou vždy užitečné, že? Špatně. Přečtěte si více a konkrétně jak odcizit Chrome 3 základní kroky, jak se zbavit Chrome únosců v minutáchOtevřeli jste někdy svůj prohlížeč a byli jste uvítáni bizarně vypadající úvodní stránkou nebo nevzhlednou lištou nástrojů přilepenou k horní části stránky? Obnovte svůj prohlížeč do špičkového tvaru. Přečtěte si více .

Pokud jste infikováni eFastem, měli byste si stáhnout MalwareBytes (což my poprvé zahrnuto v roce 2009 Zastavte a odstraňte spyware pomocí malwarebytů pro WindowsNemusí to být tak nabité funkcemi jako Spybot Search and Destroy, které má směšný počet nástrojů, ale je to velmi lehká alternativa s dobrým pokrytím spywarem. Přečtěte si více ). Vývojáři toho byli ti, kdo objevili eFast, a jejich antivirus má správné definice, aby je odstranil.

Byli jste infikováni eFastem? Znáte někoho, kdo byl? Řekněte mi o tom v komentářích níže.

Obrazové kredity:Ruce Red Devil od Alex Malikov prostřednictvím Shutterstock

Matthew Hughes je vývojář a spisovatel softwaru z anglického Liverpoolu. Málokdy je nalezen bez šálku silné černé kávy v ruce a absolutně zbožňuje svůj Macbook Pro a fotoaparát. Jeho blog si můžete přečíst na adrese http://www.matthewhughes.co.uk a následujte ho na twitteru na @ matthewhughes.