reklama

Asi 33% všech uživatelů prohlížeče Chromium má nainstalovaný nějaký druh pluginu prohlížeče. Doplňky jsou spíš než jen výklenek, okrajová technologie používaná výhradně energetickými uživateli, přičemž hlavní prvky přicházejí většinou, přičemž většina pochází z Internetového obchodu Chrome a Market Add-Ons Marketplace.

Ale jak bezpečné jsou?

Na základě výzkumu má být předložen na Symposiu IEEE o bezpečnosti a soukromí je odpověď nepříliš. Studie financovaná společností Google zjistila, že v desítkách milionů uživatelů prohlížeče Chrome je nainstalována řada malwaru založených na doplňcích, což představuje 5% celkového provozu Google.

Výsledkem výzkumu bylo, že z obchodu App Store Chrome bylo vyčištěno téměř 200 pluginů a zpochybnilo celkovou bezpečnost trhu.

Co dělá Google, aby nás udržel v bezpečí, a jak můžete najít nepoctivý doplněk? Zjistil jsem.

Odkud pocházejí doplňky

Říkejte jim, co chcete - rozšíření prohlížeče, pluginy nebo doplňky - všechny pocházejí ze stejného místa. Nezávislí vývojáři třetích stran vyrábějící produkty, o nichž se domnívají, že slouží, nebo řeší problém.

Doplňky prohlížeče jsou obecně psány pomocí webových technologií, jako jsou HTML, CSS, a JavaScript Co je to JavaScript a může bez něj existovat internet?JavaScript je jednou z těch věcí, které mnozí považují za samozřejmost. Každý to používá. Přečtěte si více , a obvykle jsou vytvořeny pro jeden konkrétní prohlížeč, i když existují některé služby třetích stran, které usnadňují vytváření modulů plug-in prohlížeče napříč platformami.

Jakmile plugin dosáhne úrovně dokončení a je testován, je uvolněn. Je možné distribuovat plugin nezávisle, i když se většina vývojářů místo toho rozhodne distribuovat prostřednictvím Mozilla, Google a prodejen rozšíření společnosti Microsoft.

Přestože se předtím, než se vůbec dotkne počítače uživatele, je třeba jej otestovat, aby bylo zajištěno jeho bezpečné používání. Takto to funguje v obchodě App Store Google Chrome.

Zabezpečení Chrome

Od odeslání rozšíření až po jeho případné zveřejnění čeká 60 minut. Co se tu stalo? V zákulisí Google zajišťuje, aby plugin neobsahoval škodlivou logiku ani nic, co by mohlo ohrozit soukromí nebo bezpečnost uživatelů.

Tento proces je známý jako „Enhanced Item Validation“ (IEV) a jedná se o řadu přísných kontrol, které zkoumají kód pluginu a jeho chování při instalaci za účelem identifikace malwaru.

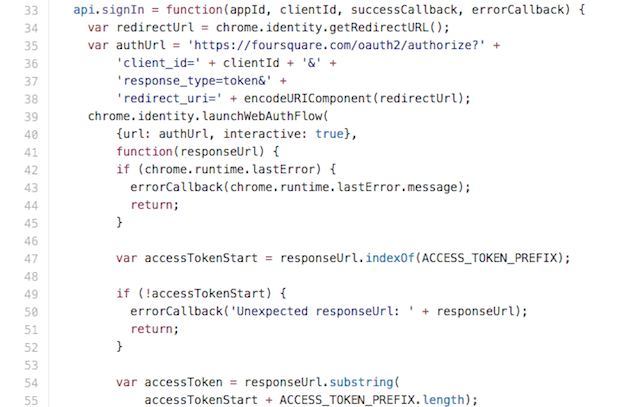

Google také publikoval „průvodce stylem“ druhů, které vývojářům říkají, jaké chování je povoleno, a výslovně odrazuje ostatní. Například je zakázáno používat inline JavaScript - JavaScript, který není uložen v samostatném souboru - za účelem zmírnění rizika proti útoky skriptování mezi weby Co je skriptování mezi weby (XSS) a proč je to bezpečnostní hrozbaChyby zabezpečení skriptování mezi weby jsou dnes největším problémem zabezpečení webových stránek. Studie zjistily, že jsou šokově běžné - podle poslední zprávy White Hat Security, vydané v červnu... 55% webových stránek obsahovalo zranitelnost XSS v roce 2011 ... Přečtěte si více .

Google také důrazně nedoporučuje používat „eval“, což je programovací konstrukt, který umožňuje kódu provádět kód a může představovat nejrůznější bezpečnostní rizika. Rovněž se nijak zvlášť nesnaží připojit pluginy ke vzdáleným službám, které nepocházejí od společnosti Google, protože to představuje riziko Útok Man-In-The-Middle (MITM) Co je to Man-in-the-Middle Attack? Bezpečnostní žargon vysvětlilPokud jste již slyšeli o útokech typu „člověk uprostřed“, ale nejste si jisti, co to znamená, toto je článek pro vás. Přečtěte si více .

Jedná se o jednoduché kroky, ale z velké části jsou účinné při zajišťování bezpečnosti uživatelů. Javvad Malik, Bezpečnostní zastánce v Alienware, si myslí, že je to krok správným směrem, ale poznamenává, že největší výzvou pro zajištění bezpečnosti uživatelů je otázka vzdělávání.

„Rozlišování mezi dobrým a špatným softwarem je stále obtížnější. Abych parafrázoval, jeden mužský legitimní software je jiný mužský virus, který ukradl identitu a ohrožuje soukromí, kódovaný ve střevech pekla.

"Nenechte se mýlit, vítám kroky společnosti Google k odstranění těchto škodlivých rozšíření - některé z nich by neměly být nikdy zveřejněny, aby začaly. Další výzvou pro společnosti, jako je Google, je dohlížet na rozšíření a definovat limity přijatelného chování. Rozhovor, který přesahuje zabezpečení nebo technologii a otázku pro společnost využívající internet obecně. “

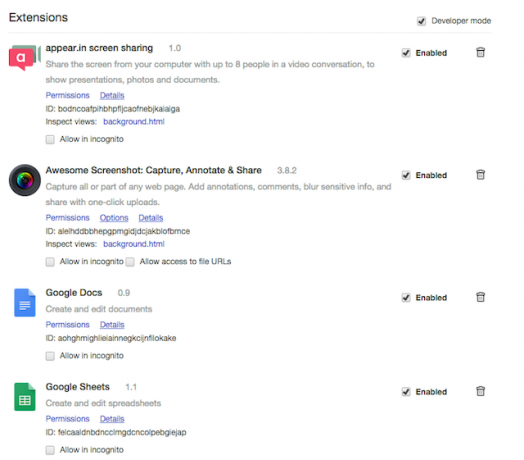

Cílem společnosti Google je zajistit, aby uživatelé byli informováni o rizicích spojených s instalací doplňků prohlížeče. Každé rozšíření v obchodě Google Chrome App Store výslovně obsahuje požadovaná oprávnění a nesmí překročit oprávnění, která jste mu dali. Pokud rozšíření požaduje, aby dělalo věci, které se zdají neobvyklé, máte důvod k podezření.

Jak však všichni víme, malware občas proklouzne.

Když Google zjistí, že je špatné

Google překvapivě udržuje docela těsnou loď. Hodně proklouzává kolem hodinek, alespoň pokud jde o Internetový obchod Google Chrome. Když však něco udělá, je to špatné.

- AddToFeedly byl plugin Chrome, který uživatelům umožňoval přidat na své webové stránky Feedly RSS reader Feedly, Recenzováno: Co dělá to tak populární Google Reader Nahrazení?Nyní, když je Google Reader jen vzdálenou pamětí, boj o budoucnost RSS je skutečně zapnutý. Jedním z nejvýznamnějších produktů bojujících za dobrý boj je Feedly. Google Reader nebyl ... Přečtěte si více předplatné. Život začal jako legitimní produkt vydané vývojářem fandů, ale v roce 2014 byl zakoupen za čtyřmístnou částku. Noví majitelé pak doplnili plugin pomocí SuperFish adware, který vstřikoval reklamu na stránky a vytvořil vyskakovací okna. SuperFish získal známost začátkem tohoto roku, když se to stalo Lenovo jej dodával se všemi svými nízko-koncovými notebooky Windows Pozor na majitele notebooků Lenovo: Zařízení může mít předinstalovaný malwareČínský výrobce počítačů Lenovo připustil, že notebooky dodávané do obchodů a spotřebitelé na konci roku 2014 měli předinstalovaný malware. Přečtěte si více .

- Screenshot webové stránky umožňuje uživatelům zachytit obraz celé webové stránky, kterou navštěvují, a byl nainstalován na více než milionu počítačů. Ve Spojených státech však také přenášel informace o uživateli na jednu IP adresu. Majitelé snímku WebPage Screenshot popřeli jakékoli provinění a trvají na tom, že to bylo součástí jejich postupů zajišťování kvality. Google ji mezitím odstranil z Internetového obchodu Chrome.

- Adicionar Ao Google Chrome bylo nepoctivé rozšíření, které unesl účty Facebooku 4 Okamžité kroky, když byl váš účet na Facebooku napadenPokud máte podezření, že váš účet na Facebooku byl napaden hackery, zde je postup, jak zjistit a znovu získat kontrolu. Přečtěte si více a sdílí neoprávněné stavy, příspěvky a fotografie. Tento malware byl šířen webem, který napodoboval YouTube, a řekl uživatelům, aby si plugin mohli nainstalovat, aby mohli sledovat videa. Google mezitím plugin odstranil.

Vzhledem k tomu, že většina lidí používá Chrome k tomu, aby dělala velkou většinu svých výpočtů, je znepokojivé, že se těmto pluginům podařilo proklouznout trhlinami. Ale alespoň tam byl postup neuspět. Když instalujete rozšíření odkudkoli, nejste chráněni.

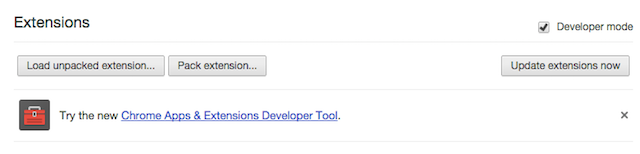

Stejně jako uživatelé Androidu si mohou nainstalovat libovolnou aplikaci, kterou chtějí, Google vám to umožní nainstalujte libovolné rozšíření prohlížeče Chrome Jak nainstalovat rozšíření Chrome ručněGoogle se nedávno rozhodl zakázat instalaci rozšíření Chrome z webů třetích stran, ale někteří uživatelé stále chtějí tato rozšíření nainstalovat. Zde je návod, jak to udělat. Přečtěte si více , včetně těch, které nepocházejí z Internetového obchodu Chrome. Nejde jen o to, aby spotřebitelům poskytl trochu většího výběru, ale spíše aby vývojářům umožnil vyzkoušet kód, na kterém pracovali, před odesláním ke schválení.

Je však důležité si uvědomit, že jakékoli rozšíření, které je nainstalováno ručně, neprošlo náročnými testovacími postupy společnosti Google a může obsahovat nejrůznější nežádoucí chování.

Jak jste v ohrožení?

V roce 2014 předběhl Google Internet Explorer jako dominantní webový prohlížeč a nyní představuje téměř 35% uživatelů internetu. Výsledkem je, že pro každého, kdo hledá rychlé vydělání nebo distribuci malwaru, zůstává lákavým cílem.

Google se z větší části dokázal vypořádat. Došlo k incidentům, ale byly izolované. Když se malwaru podařilo proklouznout, vyřešily ho účelně a profesionalitu, kterou od Googlu očekáváte.

Je však jasné, že rozšíření a pluginy jsou potenciálním vektorem útoku. Pokud plánujete dělat něco citlivého, jako je přihlášení do online bankovnictví, můžete to udělat v samostatném prohlížeči bez pluginů nebo v anonymním okně. A pokud máte některá z výše uvedených rozšíření, napište chrome: // extensions / v adresním řádku prohlížeče Chrome, poté je vyhledejte a smažte, abyste byli v bezpečí.

Už jste někdy omylem nainstalovali nějaký malware Chrome? Žít vyprávět příběh? Chci o tom slyšet. Zašlete mi komentář níže a my si povídáme.

Obrazové kredity: Kladivo na rozbité sklo Přes Shutterstock

Matthew Hughes je vývojář a spisovatel softwaru z anglického Liverpoolu. Málokdy je nalezen bez šálku silné černé kávy v ruce a absolutně zbožňuje svůj Macbook Pro a fotoaparát. Jeho blog si můžete přečíst na adrese http://www.matthewhughes.co.uk a následujte ho na twitteru na @ matthewhughes.