reklama

Každý, kdo má zařízení Android, by měl vědět, že vaše soukromé informace nejsou považovány za soukromé. Například nákup aplikace může odhalit osobní kontaktní informace, včetně vlastního jména, fyzické adresy a e-mailové adresy, vývojářům. Další hlavní debakl nastal, když Path Inc. začal zvedat kontaktní informace z telefonů svých uživatelů. V reakci na tato porušení ochrany soukromí někteří zákonodárci oznámili plány na právní kroky: kalifornský generální prokurátor, Kamala Harris, nedávno oznámil dohoda s významnými technologickými firmami o zlepšení standardů ochrany osobních údajů uživatelů, zejména na telefonech.

Každý, kdo má zařízení Android, by měl vědět, že vaše soukromé informace nejsou považovány za soukromé. Například nákup aplikace může odhalit osobní kontaktní informace, včetně vlastního jména, fyzické adresy a e-mailové adresy, vývojářům. Další hlavní debakl nastal, když Path Inc. začal zvedat kontaktní informace z telefonů svých uživatelů. V reakci na tato porušení ochrany soukromí někteří zákonodárci oznámili plány na právní kroky: kalifornský generální prokurátor, Kamala Harris, nedávno oznámil dohoda s významnými technologickými firmami o zlepšení standardů ochrany osobních údajů uživatelů, zejména na telefonech.

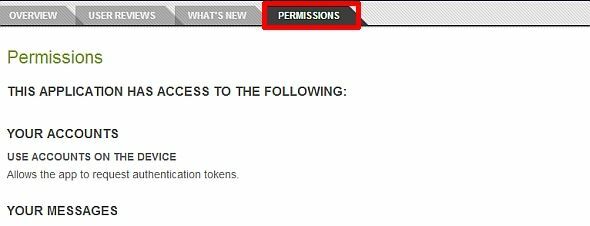

V současné době však málokdo ví o potenciálních obavách o zabezpečení a soukromí. Jen málokdo zná rozdíl mezi bezpečnostními opatřeními pro Android a iOS. Například zabezpečení operačního systému Android se liší od operačního systému iPhone v jednom hlavní, důležitý ohled: Apple uplatňuje velmi přísné pokyny pro kontrolu kvality pro aplikace, zatímco Android umožňuje širší škálu softwaru. Žádost o Android aplikace “

povolení“Od uživatelů k přístupu k citlivým datům. Google bohužel plně nevysvětluje potenciální bezpečnostní rizika, která některá oprávnění představují uživatelům. Co nevíme umět ublíží nám, zejména když instalujeme aplikace z temných nether-oblastí internetu.Tento článek vysvětluje, jak sedm potenciálně smrtící povolení aplikace vám může ublížit a jak nejlépe zabránit takovým katastrofálním instalacím.

Co je to povolení?

Chris Hoffman podrobně vysvětlil, jaká oprávnění aplikace Jak fungují oprávnění aplikací pro Android a proč byste se měli staratAndroid nutí aplikace, aby deklarovaly oprávnění, která vyžadují při jejich instalaci. Můžete chránit své soukromí, zabezpečení a účet za mobilní telefon věnováním pozornosti při instalaci aplikací - i když mnoho uživatelů ... Přečtěte si více jsou - oprávnění umožňují aplikacím přístup k hardwarovým funkcím telefonu, jako je fotoaparát, nebo k osobním informacím uživatele. Různorodost tohoto systému umožňuje širokou škálu úžasného softwaru. Aby aplikace, jako je Chytré karty Google, fungovaly správně, musí přistupovat k obrovskému množství dat, stejně jako ke GPS a datovým komponentám vašeho telefonu. Většina aplikací požaduje tato data bez špatného úmyslu. Rostoucí množství škodlivých aplikací však může tato povolení používat při smrtelném souboji mezi sebou.

Pokud jde o předposlední zdroj oprávnění Android, podívejte se na uživatele Alostpacket uživatele AndroidForums.com komplexní průvodce. Dalším užitečným zdrojem je analýza Matthew Pettittové z dvaceti nejlepších aplikací pro Android a jejich požadovaných oprávnění. K tomuto článku významně přispěly obě tyto práce.

Oprávnění

# 1 Ověřování účtů: To umožňuje aplikaci „autentizovat“ citlivé informace, například hesla. Je velmi nebezpečné, že nečestná aplikace s touto schopností dokáže phishingem uživatelského hesla podvodem. Převážná většina těchto aplikací legitimně pochází od velkých vývojářů, jako jsou Facebook, Twitter a Google. Vzhledem k možnému poškození však vypadejte velmi pečlivě v aplikacích, kterým udělujete povolení.

# 2 Čtení citlivých dat protokolu: Toto oprávnění umožňuje aplikaci získat přístup k souborům protokolu vašeho telefonu. Například Skandál CarrierIQ Co je Carrier IQ a jak mohu vědět, jestli to mám?Carrier IQ se do našich životů dostal před několika týdny, s videem výzkumného pracovníka v oblasti bezpečnosti Trevorem Eckhartem, který na svém zařízení HTC našel některé skryté aplikace. Od té doby vzrostly spekulace a panika ... Přečtěte si více , aplikace používaná ve většině telefonů tajně rozeslala soubory protokolu telefonu zpět jeho vývojáři. Ukázalo se však, že aplikace poslala zpět protokoly, které obsahovaly stisknutí kláves - což znamená, že do tohoto souboru byla zahrnuta vaše hesla a přihlašovací údaje. Zatímco společnost CarrierIQ tvrdila, že tyto protokoly nebyly zneužity škodlivě (něco, co musíme vzít na jejich slovo), nemáme ponětí, jak bezpečně tato data uložili. Soubory protokolu mohou v zásadě obsahovat velmi citlivé informace.

# 3 Čtení kontaktů: Číst kontakty umožňuje aplikaci číst všechny vaše kontakty. Malwarové aplikace se často pokusí využít nepřímých uživatelů nepřímými způsoby. Například po udělení nepoctivé aplikace toto povolení jsem obdržel e-mail s připojenými soubory od přítele, se kterým často koresponduji. Připojené soubory byly jakýmsi malwarem. E-mail byl spoofed!

# 4 Zapište zabezpečená nastavení: Umožňuje aplikaci číst a zapisovat nastavení systému. Nikdy jsem neviděl žádost o toto povolení dříve a jsem si zcela jistý, že Google pomocí této funkce silně dohlíží na aplikace. S touto schopností však určitě existuje nepoctivý software. Pro ty, kteří mají zakořeněné telefony, byste se měli vyhnout aplikacím, které vyžadují toto povolení, protože mají infekční nemoc. Je možné, že mají elektronický analog.

# 5 Zpracování odchozích hovorů: Měla by patřit schopnost sledovat podrobnosti o odchozích hovorech, jako jsou telefonní čísla a další druhy kontaktních informací výhradně do aplikací VOIP. Programy, které takové žádosti dělají, neobchodují explicitně u odchozích nebo příchozích hovorů jsou „nadměrné“.

# 6 Odeslat SMS: Při odesílání zpráv SMS nebo MMS byste měli postupům aplikace udělit opatrnost. Existuje řada společností, které si mohou účtovat poplatky za jednotlivé SMS - samozřejmě byste za použití takových služeb dostali vyúčtování. Pokud aplikace výslovně nevyžaduje přístup k vaší SMS, nemělo by být toto oprávnění povoleno.

# 7 Přečtěte si sociální stream: Od nedávného rozmachu v sociálních médiích a ze zřejmých obav o ochranu soukromí společnost Google začlenila povolení, které umožňuje aplikacím číst informace získané z vašich sociálních zdrojů. Vzhledem k obrovskému množství osobních informací, které jsou vytvářeny prostřednictvím sociálních sítí, může být nesprávná aplikace toho schopna využít. Například mnoho z bezpečnostních otázek průměrného uživatele může být vybráno z jejich zdroje sociálních médií.

Jak interagovat s oprávněními

Několik jednoduchých pokynů, jak se vyhnout potenciálním problémům:

- Ujistěte se, že instalujete aplikace z důvěryhodných zdrojů. I aplikace v Obchodu Play mohou vlastnit vlastnosti podobné malwaru. Zejména, přečtěte si recenze aplikace a podívejte se na vývojáře na Googlu a ujistěte se, že mají čistou pověst.

- Vyhýbat se instalace aplikace vyžadující nadměrná oprávnění. Pokud se například hra, která zahrnuje střelbu nešťastných pernatých tvorů na cihlové zdi, pokouší získat přístup k vašemu seznamu kontaktů, měli byste zpochybnit jejich motivaci. Chcete-li zkontrolovat oprávnění aplikací před jsou nainstalovány, přejděte na stránku aplikace Play Store. Oprávnění karta je viditelná těsně pod bannerem aplikace. Mějte na paměti, že senzory pohybu vašeho telefonu mohou představovat bezpečnostní riziko, také. Proto je také důležité pečlivě sledovat hardwarová oprávnění.

- Odstraňte aplikace, které nemají důvodnou omluvu pro vyžádání určitých oprávnění - známých také jako příliš privilegovaný aplikace. Emitované aplikace můžete identifikovat pomocí softwaru, jako je Permissions Explorer, který může prohlížet aplikace ve vašem zařízení, filtrované podle oprávnění. Alternativou je nahrajte své aplikace do Stowaway, která provádí analýzu toho, zda aplikace vyžaduje či nemá s vašimi daty příliš mnoho svobod. Stowaway však může představovat problém uživatelům, kteří nejsou obeznámeni se správou souborů APK, spustitelného souboru Android. Matt Smith udělal skvělý zápis do alternativního softwaru, známého jako No Permissions, který ilustruje, jak vypadá nadměrně privilegovaná aplikace. Další možností je aSpotCat. Pokud máte přístup root, existuje aplikace Permissions Denied.

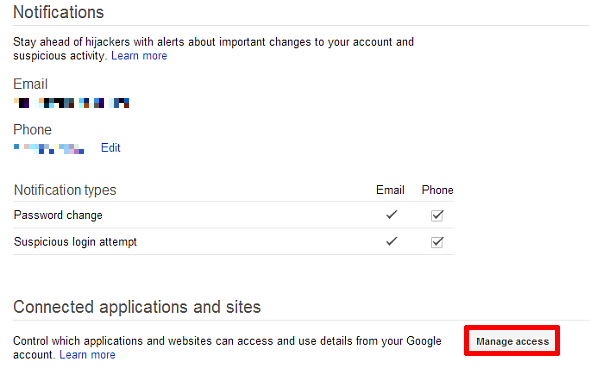

- Návštěva Stránka účtu Google abyste zjistili, ke kterým aplikacím máte přístup k účtu. Odstraňte ty, které nepoznáváte - v této oblasti byste však měli využít uvážení, protože to může způsobit, že některé aplikace přestanou fungovat. Chcete-li se tam dostat, jednoduše přejděte na konec stránky účtů a klikněte na Spravujte přístup. Poté můžete zrušit přístup k libovolné aplikaci z jakékoli platformy.

Závěr

Když mě napadl malware, hackeři znali moji e-mailovou adresu, e-mailové adresy svých přátel a četnost, s jakou jsem je kontaktoval. To výrazně zvýšilo jejich šance na úspěšné phishingové heslo k mému účtu nebo instalaci hrozného viru do mého telefonu. Moje neznalost mohla způsobit velkou škodu.

V důsledku několika soukromí a bezpečnosti uživatelů katastrofy měli bychom Všechno zaměřte se přesně na to s čím souhlasíme a co by naše telefony mohly dělat s našimi soukromými informacemi Co je to Stalkerware a jak ovlivňuje telefony Android?Sledování malwaru zvaného stalkerware lze do telefonu tajně nainstalovat. Zde je to, co musíte hledat a vyhnout se. Přečtěte si více . Vzhledem k možnosti koordinovaných útoků hackerů využívajících informace získané z příliš privilegovaných aplikací nebyla nikdy nutná zvýšená ostražitost uživatelů. A jak to vždycky bylo, znalosti jsou vaší nejlepší ochranou před vykořisťováním.

Obrazové kredity: Pergamen přes MorgueFile.com; Robot přes MorgueFile.com; Stop přes MorgueFile.com

Kannon je technický novinář (BA) se zaměřením na mezinárodní záležitosti (MA) s důrazem na ekonomický rozvoj a mezinárodní obchod. Jeho vášní jsou gadgety pocházející z Číny, informační technologie (jako RSS) a tipy a triky produktivity.