Jedním z nejpoužívanějších způsobů, jak se kyberzločinci snaží ukrást vaše data a osobní informace, je phishing.

Ale na phishing jsme si zvykli a obecně víme, na co si dát pozor. To je místo, kde přichází útok typu Browser-in-the-Browser. Co je tedy útok typu Browser-in-the-Browser? A jak se proti tomu bránit?

Co je útok typu prohlížeč v prohlížeči?

Útok Browser-in-the-Browser (BiTB) simuluje přihlašovací okno s podvrženou doménou v nadřazeném okně prohlížeče za účelem krádeže přihlašovacích údajů. Tato phishingová technika primárně využívá autentizační model Single Sign-On, aby přiměla uživatele, aby vykašlal citlivé informace, zejména jejich přihlašovací údaje.

Co je ověřování jednotného přihlášení?

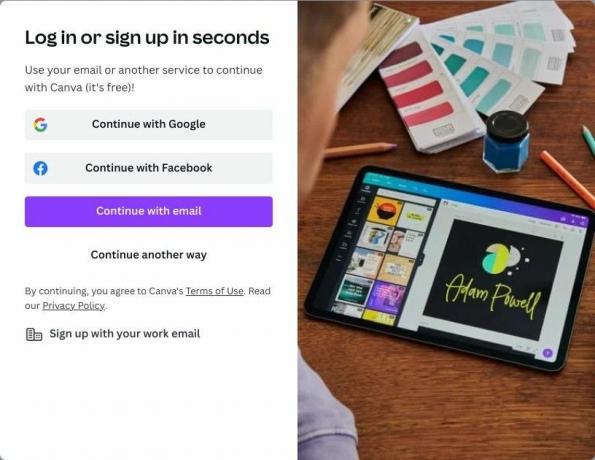

Když se zaregistrujete do nové služby nebo nového webu, někdy existuje možnost přihlásit se připojením vašeho účtu účet u Google, Apple a dalších služeb třetích stran namísto ručního přihlašování pomocí e-mailové adresy a Heslo.

To se provádí prostřednictvím autentizačního systému Single-Sign-On. Integrace funkce Single Sign-On neboli jednotné přihlašování je ve webových aplikacích téměř všudypřítomná a má k tomu dobrý důvod.

Jednotné přihlášení usnadňuje rychlejší ověřování a vytváření účtů pomocí jedinečné sady přihlašovacích údajů pro všechny služby a weby. Nemusíte udržovat samostatné sady e-mailů a hesel pro každý web, ke kterému se musíte přihlásit.

Proces přihlášení je přímočarý. Jediné, co musíte udělat, je vybrat službu třetí strany, ke které se chcete přihlásit, a kliknout na Přihlásit se knoflík. Objeví se nové okno prohlížeče, kde se přihlásíte pomocí svých přihlašovacích údajů pro tuto službu třetí strany; například Google. Po úspěšném přihlášení a ověření přihlašovacích údajů je vytvořen váš nový účet na webu.

Falešné okno pro ověření jednotného přihlášení

Když se uživatelé zaregistrují na kompromitovaném webu, zobrazí se jim falešné vyskakovací okno, které napodobuje vzhled a dojem skutečného ověřovacího okna SSO. Autentizační systém SSO existuje dostatečně dlouho na to, aby si na něj průměrný uživatel zvykl, což eliminuje podezření.

Kromě toho název domény, rozhraní a Indikátor certifikátu SSL lze podvrhnout několika řádky HTML a CSS, aby napodobily skutečné okno s výzvou k přihlášení.

Oběť zadá své přihlašovací údaje bez mrknutí oka a jakmile zasáhne Vstupte na své klávesnici rozdávají svůj virtuální život a vše, co je s ním spojeno.

Jak je nastaven útok typu prohlížeč v prohlížeči

Vzhledem k tomu, že tato technika phishingu se točí kolem autentizace SSO, první věc, kterou kyberzločinec potřebuje udělat, je nastavit podvodnou autentizaci SSO na webu a poté přimět cíl, aby přistál na škodlivém místo. Cíl se zaregistruje pomocí falešného jednotného přihlášení a jeho přihlašovací údaje jsou uloženy v databázi útočníka.

I když se teoreticky může proces zdát komplikovaný, ve skutečnosti lze všechny tyto kroky snadno automatizovat prostřednictvím phishingového rámce a šablon webových stránek. Bezpečnostní výzkumníci již ano publikované šablony které replikují přihlašovací stránky Google, Facebook a Apple, klíč k útoku BiTB.

Jak se chránit před útoky typu prohlížeč v prohlížeči

Signálem falešného nebo škodlivého webu nebo vyskakovacího okna je jeho adresa URL. Pečlivě zkontrolujte adresu URL webové stránky, než do ní vložíte něco citlivého. Více často než ne, vypršela nebo chybí SSL certifikát (označené přeškrtnutým znakem visacího zámku) nebo stinná adresa URL by měly být dostatečným důkazem k tomu, aby všechny uživatele odvedly z webu. Kyberzločinci jsou přesto stále chytřejší a lepší v zakrývání všeho, co může vyvolat podezření.

Zatímco kontrola adresy URL a certifikátu SSL pomáhá ověřit autenticitu webu, útoky BiTB je opravdu těžké odhalit pouze z jejich adresy URL, protože jsou dobře maskované. Takže byste měli vždy jít o něco navíc zkontrolujte, zda je web bezpečný protože vaše bezpečnost je vždy prvořadá.

Zde je několik věcí, které musíte zkontrolovat, abyste se ochránili před útoky typu Browser-in-the-Browser:

- Zkontrolujte, zda se vyskakovací okno pro přihlášení nachází v karanténě prohlížeče. Podvodné přihlašovací okno ve skutečnosti není skutečné okno prohlížeče; spíše jde o simulaci vytvořenou pomocí HTML a CSS, takže v okamžiku, kdy ji vytáhnete z prostoru obrazovky prohlížeče, by data měla zmizet. Pokud se vám vůbec nedaří vytáhnout přihlašovací okno z hlavního okna prohlížeče, prozradí to také to, že jste na škodlivém webu.

- Používejte správce hesel. Vzhledem k tomu, že phishingové okno není skutečné okno prohlížeče, nebude detekováno žádným správcem hesel se zapnutým automatickým doplňováním. To naznačuje přítomnost skrytého škodlivého záměru a pomáhá vám rozlišit mezi falešným a skutečným vyskakovacím oknem. Určitě byste se měli podívat na nejlepší správci hesel pro vaše zařízení.

- Jako pravidlo palce, neklikejte na žádný odkaz, který vám byl přeposlán. A vyvarujte se zadávání přihlašovacích údajů na stinných webech. Toto je základní pravidlo, jak se bránit nejen před konkrétním phishingovým útokem, ale před všemi druhy útoků a technik. Dávejte pozor, komu důvěřujete.

- Použití rozšíření prohlížeče zaměřená na zabezpečení. Ty by vás měly upozornit, když existuje bezprostřední hrozba. Můžete například detekovat škodlivé vložení prvků iframe nainstalovat rozšíření který detekuje a chrání vás před potenciálními útoky BiTB.

Procházejte internet bezpečně

Internet může být děsivé místo. I když je kybernetický zločin nikdy nekončícím dilematem, nemusíte se ho zastrašovat, pokud nastavíte správná bezpečnostní opatření, budete mít rozum a budete dodržovat všechny obecné osvědčené postupy. Je důležité, abyste vždy zůstali ostražití; znalost nejnovějších podvodů a hackerských technik přinejmenším znamená, že máte náskok před hrou.